Hirdetés

- sziku69: Fűzzük össze a szavakat :)

- Luck Dragon: Asszociációs játék. :)

- Brogyi: CTEK akkumulátor töltő és másolatai

- D1Rect: Nagy "hülyétkapokazapróktól" topik

- gban: Ingyen kellene, de tegnapra

- btz: Internet fejlesztés országosan!

- Magga: PLEX: multimédia az egész lakásban

- Viber: ingyen telefonálás a mobilodon

- sziku69: Szólánc.

- eBay-es kütyük kis pénzért

-

LOGOUT

Mikrotik routerekkel foglalkozó téma. Mikrotik router típusok, hardverek, router beállítások, programozás (scriptek írása), frissítés, és minden Mikrotik routerrel kapcsolatos beszélgetés helye.

Új hozzászólás Aktív témák

-

aujjobba

addikt

válasz

user12

#25298

üzenetére

user12

#25298

üzenetére

A heten sikerult nekem is megoldani a vlan dolgot, nem is kellett hozza kulon SSID.

A multi passphrase group lehetoseggel csinaltam, tehat ugyanahhoz az SSID-hoz ket jelszo, az egyikkel csatlakozva 10es a masikkal 20as pvid-t kap a kliens, tuzfal szabalyokkal vannak lekorlatozva a 20-as (IoT cuccok mennek oda). -

Ejelhar

senior tag

válasz

user12

#25291

üzenetére

user12

#25291

üzenetére

Mire kell?

Ha nem extrém módon cifrázod (mint pl. otthon én sem, nekem van mindkettő a házba ), akkor teljesen okay.

Ha csak trunk és access port kell, de mondjuk érdektelen az independent VLAN lookup, akkor teljesen okay.

Sőt,

- van nekem egy régi CRS125 nyugdíjazva, ezen a switch chippel kéne babrálnom RouterOS alatt külön a VLAN-ok okán, ezt utálom, nehézkes a beállítása.- van egy CSS106 a TV alatt, RouterOS-ről átváltva SwOS-re, ennek előnye, hogy egyszerűsödök a beállítás és már csak az jelenik meg eleve SwOS alatt, amit támogat is is. Például mivel ebben nincs hardware támogatás a link aggregációra, ezért a web felületen meg sem jelenik ez a lap (LACP).

- ellenben a CSS610 alatt meg igen, mivel itt a hardware minden cafrang nélkül tudja, hiába SwOS Lite. Én nem érzem hátrányát semmiben, valszeg a Lite elnevezés inkább azért van, mert erre nem lehet RouterOS-t tenni, pláne arra visszaváltani.

-

-

E.Kaufmann

veterán

válasz

E.Kaufmann

#25258

üzenetére

E.Kaufmann

#25258

üzenetére

A 7.21Beta2-őt nem mertem feltenni, mert írtak vele bootloop-okat is, de a 7.21beta3 most felugrott a cAP AX-omra.

Az az internet sebesség/késleltetés teszt ugyan jobb nem lett, amit eddig próbáltam, de a CPU terheléseknél az látszik, mintha tényleg jobban szétterítődnének a dolgok és a legjobban terhelt mag, ami eddig 90% volt, most 70%, ha az RPS beállításoknál mindkét ethernet interface aktív. -

user12

őstag

válasz

lionhearted

#25292

üzenetére

lionhearted

#25292

üzenetére

Köszi, úgy látszik átugrottam azt a szakaszt. Ezek alapján én nem látok olyan nagy különbséget a két rendszer között.

Otthonra gondoltam, mivel a jelenlegi switch nem tudja megtáplálni a MT access pointokat (az még viszonylag egyszerűen orvosolható) és a VLAN-okat se kezeli -

-

aujjobba

addikt

válasz

E.Kaufmann

#25290

üzenetére

E.Kaufmann

#25290

üzenetére

Megtaláltam a mindigtv appot LG okostevere, mukodik szépen a tv2/rtl rajta, koszi a tippet!

Annyi hogy a használhatóságra nem nagyon figyeltek oda, olyan picik a betűk es a csatorna lista, hogy egesz közel kell menjek a tévéhez (42”) mert 2 méterről a kanaperol mar nem látni.

-

user12

őstag

válasz

E.Kaufmann

#25290

üzenetére

E.Kaufmann

#25290

üzenetére

Kollegák!

A CSS610-8P-2S+IN -el szemeztem. Azt írja a MT oldala, hogy SwitchOs Lite-ot futtat. Ez a verzió miben különbözik a (nem lite) SwitchOs -től?Esetleg van valakinek gyakorlati tapasztalata is az említett Os-ekkel?

Köszönöm előre is. -

aujjobba

addikt

válasz

E.Kaufmann

#25288

üzenetére

E.Kaufmann

#25288

üzenetére

Alapvetoen akkor van bekapcsolva a box, amíg a feleségem megnézi valamelyik eneklos műsort hetente egyszer.

Ha lenne valami igény szerint akar csak par órára elerheto nem túl drága szolgáltatás, mar rég kidobtam volna a boxot. -

aujjobba

addikt

válasz

E.Kaufmann

#25283

üzenetére

E.Kaufmann

#25283

üzenetére

Ma ujrainditottam a HGW-t, majd a boxot is, minden csatorna mukodik, gyors a csatornaváltás, képhiba sincs.

-

fenwick

csendes tag

Kérdés. Mikrotik RB5009UG+S+IN routeremnek van egy 10G SFP+ foglalata. Ha ide beteszek egy ilyet: https://www.fs.com/eu-en/products/196583.html

... akkor lehetséges, hogy rá tudok csatlakozni vele közvetlenül a Telekom opcikai hálózatára az ő általuk adott router nélkül is? Tervezek előfizetni a 2000 Mbps vagy a 4000 Mbps csomagra, és kíváncsi vagyok, mit lehet kihozni belőle.

Köszönettel

-

aujjobba

addikt

Beallitottam az IGMP proxy-t az L009-en, az IGMP Snooping-ot (v2) a hAP-on, a settopbox racsatlakozva az utobbira.

Most egyes csatornak hibatlanul mennek, gyorsan is tudok odakapcsolni, masok meg diavetitest mutatnak, all a kep gyakorlatilag.Van esetleg sugallat mi lehet ilyen esetben felrekonfiguralva?

M1 HD es M4 sport HD tokeletes, peldaul M2 HD hasznalhatatlan.

-

mrots

tag

válasz

lionhearted

#25275

üzenetére

lionhearted

#25275

üzenetére

"Függetlenül attól, hogy pont nem routeol, és a kérdezőnek sem ez állt szándékában."

Vagy te, vagy en valamit akkor felreertettunk. Az eredeti kerdezo onnan indult, hogy be sem allitotta a NATolast es megis mukodott, aztan rajott, hogy nem azon keresztul mukodott es tapasztalta, hogy NAT nelkul nincs kapcsolata. Tehat route-olt es route-olni akart, mert NAT nincs route nelkul.

Ertem, hogy egy peldat probaltal hozni, amikor switchnek hasznalod a fizikailag kozepen levo mikrotikot - ami azonban igy mar logikailag nincs kozepen. Layer 2-ben sosem fog neked NATolni. Mivel az eredeti kerdezo a NAT korul porgott, nem is akarhatott mast, mint route-olni.

Persze lehet, hogy en ertettem rosszul de az az igazsag, eleg zavaros volt az eredeti kerdezo irasa. En igazabol mar nem farasztom magam olyan irasokkal amik nem tudnak egy koherens egesz mondatban megfogalmazni egy problemat es/vagy egy kerdest.

-

aujjobba

addikt

válasz

lionhearted

#25278

üzenetére

lionhearted

#25278

üzenetére

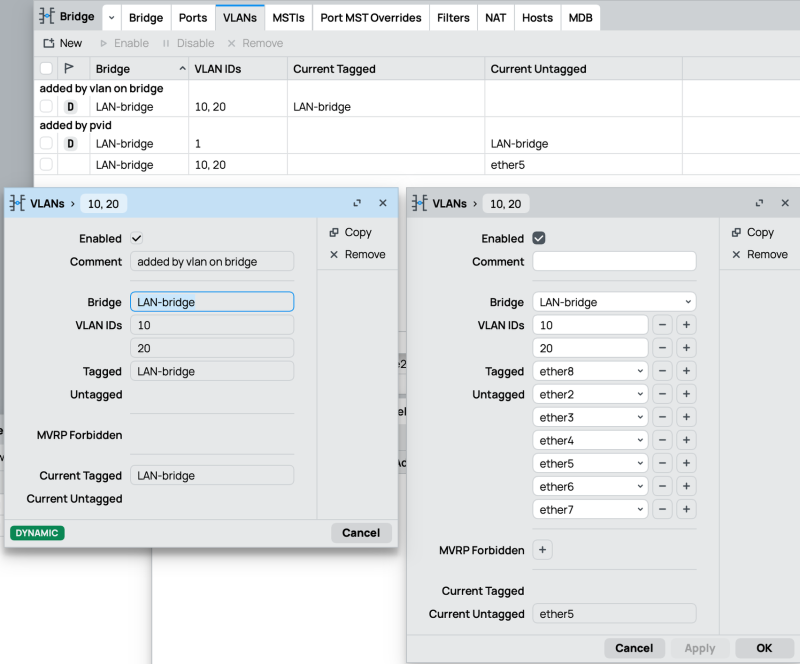

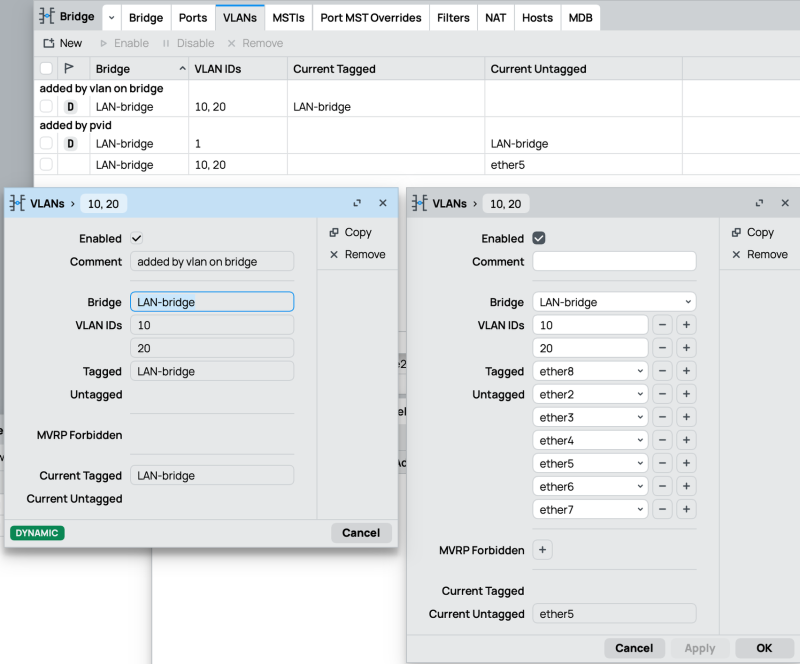

Ahham az lett, koszi!

Vegul dinamikusban hozzaadta magatol, viszont en is ugy, hogy eth8-on tegeljen (az megy a hAP fele) a tobbin pedig untegeljen.

Szuper most minden porton a Trusted-re megy, plusz a Wifin- az egyik jelszoval is, a masikkal pedig az IoT-t adja.

Megegyszer kosz a sok segitseget.szerk.: banyek valami megint nem jo, most ha a hAP-ra megyek kabelen ott nem kapok IP-t.

-

-

aujjobba

addikt

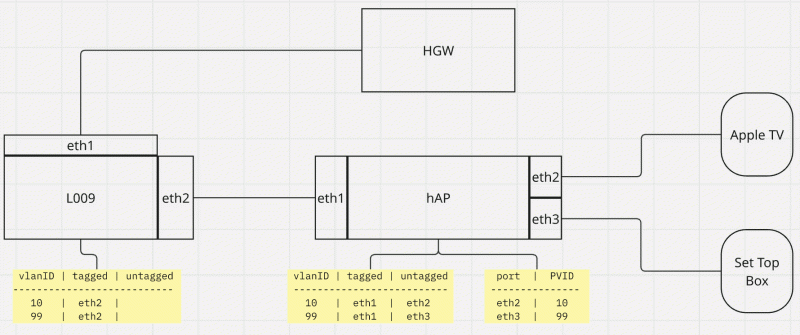

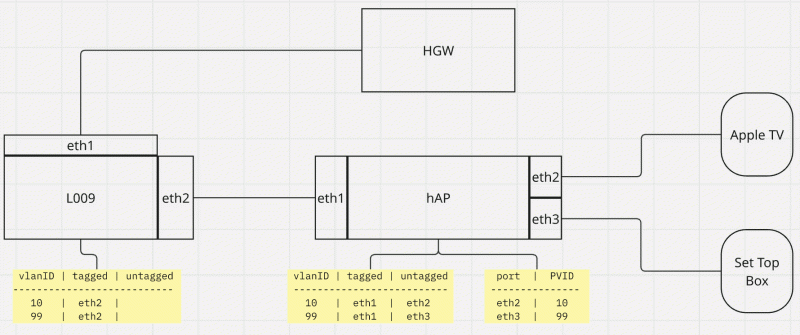

Tudnatok segiteni? Valamit nem latok de nem ertem teljesen mi a gond.

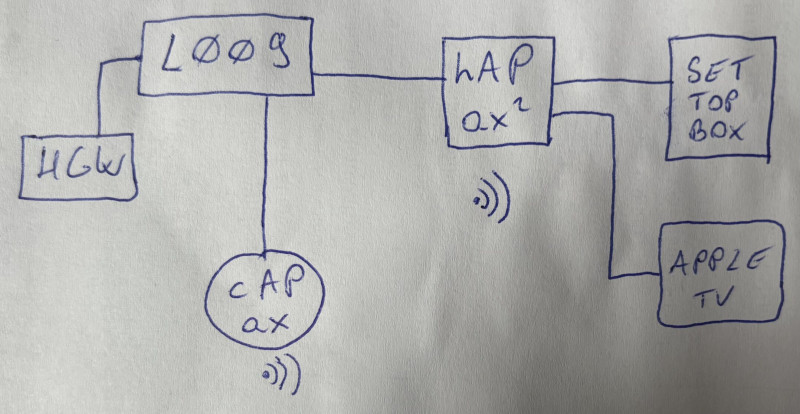

Az L009 utan van bekotve a hAP, es elozoben felregisztralva a hAP wifi interfeszei capsman-nal.Az otlet ket VLAN, a 20-as lenne az IoT, a 10-es a trusted.

Wifin mar tokjol mukodik, ugyanaz az SSID, de ha az egyik jelszoval csatlakozok 10-es VLAN-t kapok, annak megfelelo cimtartomanybol jovo IP-vel (10.0.10.0/24), ha a masikkal akkor a 20-as lesz aktiv (10.0.20.0/24), es a tuzfal szabaly is mukodik, hogy a 20-as ne lasson at a 10-esbe.

A hAP-ra ha kabellel csatlakozok ott is jo, akkor mindig 10-est kapok, igy okes.

En azt szeretnem, hogy ha az L009-re csatlakozok barhol kabelen, ott is 10-est kapjak.

De nem onnan kapok, hanem a 192.168.0.0/24-bol.

Emiatt megprobaltam ott is bekonfigolni a VLAN-okat, de amint bekapcsolom a vlan filtering-et a hAP elerhetetlen lesz, kiveve Wifi-n, ott felcsatlakozik a kliens de nem kap IP-t.

A hAP maga az L009 szerint kap IP-t (192.168.0.30).HGW -> (eth1)L009(eth8) -> (eth1)hAP

L009:

/interface bridge

add name=LAN-bridge

/interface vlan

add interface=LAN-bridge name=VLAN-IoT vlan-id=20

add interface=LAN-bridge name=VLAN-Trusted vlan-id=10

/interface wifi channel

add disabled=no name=WIFI-channel

/interface wifi datapath

add disabled=no name=WIFI-datapath

/interface wifi security

add authentication-types=wpa2-psk disabled=no encryption="" multi-passphrase-group=WIFI-passphrase name=WIFI-security

/interface wifi configuration

add channel=WIFI-channel country=Hungary datapath=WIFI-datapath datapath.bridge=LAN-bridge disabled=no hide-ssid=no installation=indoor mode=ap name=WIFI-config security=WIFI-security ssid=Mikrotik

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/ip pool

add name=LAN-dhcp-pool ranges=192.168.10.1-192.168.10.32

add name=Trusted-dhcp-pool ranges=10.0.10.2-10.0.10.254

add name=IoT-dhcp-pool ranges=10.0.20.2-10.0.20.254

/ip dhcp-server

add address-pool=LAN-dhcp-pool interface=LAN-bridge name=LAN-dhcp

add address-pool=Trusted-dhcp-pool interface=VLAN-Trusted name=Trusted-dhcp

add address-pool=IoT-dhcp-pool interface=VLAN-IoT name=IoT-dhcp

/port

set 0 name=serial0

/caps-man manager

set ca-certificate=auto certificate=auto

/interface bridge port

add bridge=LAN-bridge interface=ether2 pvid=10

add bridge=LAN-bridge interface=ether3 pvid=10

add bridge=LAN-bridge interface=ether4 pvid=10

add bridge=LAN-bridge interface=ether5 pvid=10

add bridge=LAN-bridge interface=ether6 pvid=10

add bridge=LAN-bridge interface=ether7 pvid=10

add bridge=LAN-bridge interface=ether8

/interface wifi capsman

set ca-certificate=auto certificate=auto enabled=yes interfaces=LAN-bridge package-path="" require-peer-certificate=no upgrade-policy=none

/interface wifi provisioning

add action=create-dynamic-enabled disabled=no master-configuration=WIFI-config

/interface wifi security multi-passphrase

add comment="Passphrase for IoT, VLAN-20" disabled=no group=WIFI-passphrase vlan-id=20

add comment="Passphrase for trusted" disabled=no group=WIFI-passphrase vlan-id=10

/ip address

add address=192.168.10.1/24 comment=bridge-IP interface=LAN-bridge network=192.168.10.0

add address=10.0.20.1/24 interface=VLAN-IoT network=10.0.20.0

add address=10.0.10.1/24 interface=VLAN-Trusted network=10.0.10.0

/ip dhcp-client

add interface=ether1

/ip dhcp-server lease

add address=192.168.10.30 client-id=1:f4:1e:57:e2:6e:6e mac-address=F4:1E:57:E2:6E:6E server=LAN-dhcp

/ip dhcp-server network

add address=10.0.10.0/24 gateway=10.0.10.1

add address=10.0.20.0/24 gateway=10.0.20.1

add address=192.168.10.0/24 gateway=192.168.10.1

/ip dns

set allow-remote-requests=yes

/ip firewall filter

add action=drop chain=forward in-interface=VLAN-IoT log=yes log-prefix=xvlan out-interface=VLAN-Trusted

add action=drop chain=forward disabled=yes in-interface=VLAN-IoT out-interface=LAN-bridge

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether1

/system clock

set time-zone-name=Europe/Budapest

/system routerboard settings

set enter-setup-on=delete-keyhAP ax2:

/interface bridge

add name=LAN-bridge vlan-filtering=yes

/interface wifi

# managed by CAPsMAN 04:F4:1C:01:BC:72%LAN-bridge, traffic processing on CAP

# mode: AP, SSID: Mikrotik, channel: 5500/ax/Ceee/D

set [ find default-name=wifi1 ] configuration.manager=capsman .mode=ap datapath.bridge=LAN-bridge disabled=no

# managed by CAPsMAN 04:F4:1C:01:BC:72%LAN-bridge, traffic processing on CAP

# mode: AP, SSID: Mikrotik, channel: 2467/ax/eC

set [ find default-name=wifi2 ] configuration.manager=capsman .mode=ap datapath.bridge=LAN-bridge disabled=no

/interface bridge port

add bridge=LAN-bridge frame-types=admit-only-untagged-and-priority-tagged interface=ether2 pvid=10

add bridge=LAN-bridge frame-types=admit-only-untagged-and-priority-tagged interface=ether3 pvid=10

add bridge=LAN-bridge frame-types=admit-only-untagged-and-priority-tagged interface=ether4 pvid=10

add bridge=LAN-bridge interface=ether1

add bridge=LAN-bridge frame-types=admit-only-untagged-and-priority-tagged interface=ether5 pvid=10

/ip neighbor discovery-settings

set discover-interface-list=!dynamic

/interface bridge vlan

add bridge=LAN-bridge comment="Trusted VLAN" tagged=ether1 untagged=ether2,ether3,ether4,ether5 vlan-ids=10

add bridge=LAN-bridge comment="IoT VLAN" tagged=ether1 untagged=ether3,ether2,ether4,ether5 vlan-ids=20

/interface wifi cap

set certificate=request discovery-interfaces=LAN-bridge enabled=yes

/ip dhcp-client

add interface=LAN-bridge

/system clock

set time-zone-name=Europe/Budapest

/system identity

set name="hAP ax2" -

Egyfelől köszönöm, hogy rámutattál.

Mindazonáltal el tudok képzelni olyan felállást, amikor az eszközök ilyen sorrendben vannak összekötve, és a Mikrotik látja el az otthoni környezetbe véve hagyományosnak vélt "router" szerepeket, úgy mint tűzfal, DNS, DHCP, wifi AP, switch. Függetlenül attól, hogy pont nem routeol, és a kérdezőnek sem ez állt szándékában. Így vált egy alapvetően szemléltetésnek szánt példákkal tűzdelt magyarázószövegből egy elég zavaros mondandó. -

aujjobba

addikt

válasz

lionhearted

#25271

üzenetére

lionhearted

#25271

üzenetére

Jol mondod, a NAT-ot sikerult kihagynom a megoldas leirasbol.

Szoval igen, wifit lecsaptam, atirtam a IP-t, beallitottam a NAT-ot, es eztan lett jo minden.

Bocsanat ma mar parszor kizartam magam, reset-eltem, konfigoltam, ismerkedek a mikrotik erzessel

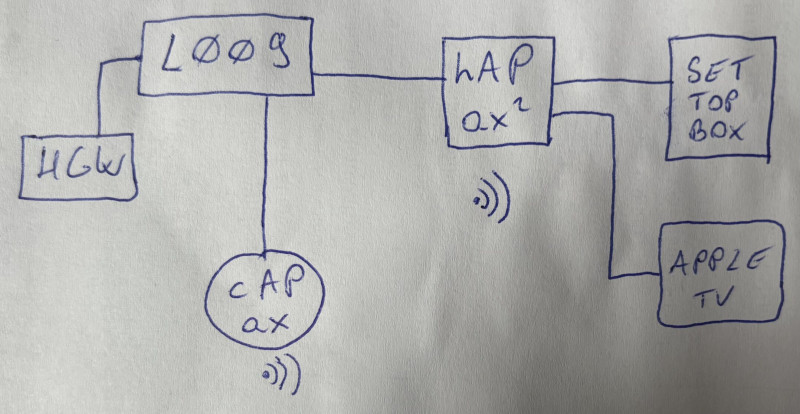

Legutobb egy cat5e-nek cimkezett kabel szivatott meg, amit 100mbps-re kategorizalt a router, annal tobbet nem engedett at a rendszer a netbol.HGW -> L009 -> hAP ax2 -> wifi a setup, capsman-nel.

Ez most igy mukodik is szepen, lassan fordulok ra a VLAN-okra. -

mrots

tag

válasz

lionhearted

#25267

üzenetére

lionhearted

#25267

üzenetére

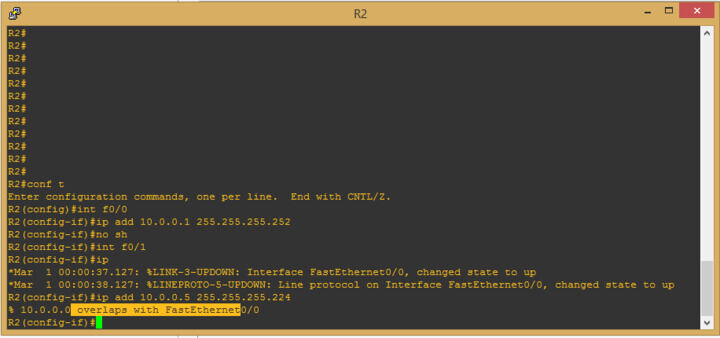

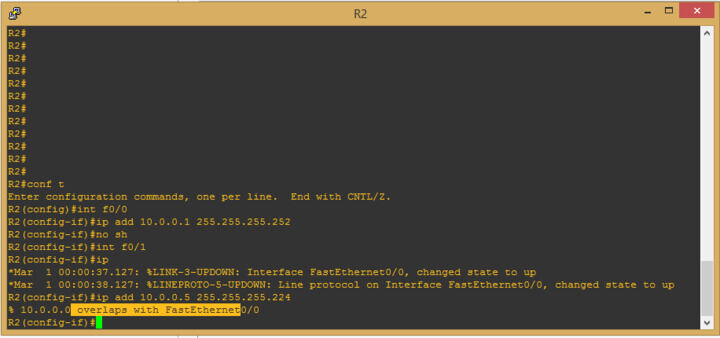

"Természetesen, ha a HGW is ugyanabban a subnetben van, akkor nem fogja zavarni,"

Ilyen allapot nem fordulhat elo, mivel valamire valo router nem engedi azt, hogy ket kulonbozo route-olt interfeszen ugyanaz a subnet legyen, hiszen a kimeno csomagot IP cim alapjan nem tudna, hogy melyik interfesz fele kellene kuldenie.

Tisztesseges eszkoz tehat, ha ugyanabbol a subnetbol konfiguralsz cimet egy masodik interfesznek, kozli, hogy overlap van egy masikkal.

Ha pedig a mikrotik ilyen, akkor nem fordulhat elo, hogy a laptop es a HGW ugyanabban a subnetben legyen, mert a koztes pont, a mikrotik konfiguralasnal bele kell fussal a hibauzenetbe.

-

Reggie0

félisten

válasz

lionhearted

#25271

üzenetére

lionhearted

#25271

üzenetére

"Azert ment, mert kozben a wifit nem kapcsoltam le a gepen..."

"Aztan - es ez maradt itt ki - lekapcsoltam a Wifi-t, es onnantol kvazi semmi nem mukodott, csak a winbox kapcsolat az L009-cel."Felreertetted.

A bridge IP beallitas para ugycsatlakozik be, hogy az L009 dhcp szervere nem tud .0 vegu forras IP-cimmel jelen lenni a halozaton, igy alapertelmezett atjarot sem tud kiosztani. A wifi nem lekapcsolasa nem feltetlen okozna problemat, ha az L009 is adott volna alapertelmezett atjarot, viszont ebben az esetben a parhuzamos wifis kapcsolat elfedte a hibat mert a wifis sajat alapertelmezett atjaroja bentmaradt.

Igazabol majdnem az volt az oka, amit en tippeltem az elejen, a gyokere ugyanaz: egy masik alapertelmezett atjaro maradt a rendszerben, csak nem a dhcp-k versengese miatt, hanem az L009-es ipcimenek ervenytelensege miatt.

-

-

Reggie0

félisten

válasz

lionhearted

#25267

üzenetére

lionhearted

#25267

üzenetére

Pont azt irta, hogy nem ment semmi az L009-en keresztul. Amikor volt net az azert volt, mert a gep wifije is ment a regi deco wifire csatlakoztatva es az adta a default route-ot, tehat a netet nem az L009-en keresztul erte el.

-

válasz

aujjobba

#25265

üzenetére

aujjobba

#25265

üzenetére

Az a fura, hogy ha nem NAT-olsz, akkor az L009-ről kifelé megmaradnak a forrás címek. Természetesen, ha a HGW is ugyanabban a subnetben van, akkor nem fogja zavarni, de egyébként a visszaérkező csomagot nem fogja tudni hova küldeni, mert a HGW route táblájában nem szerepel az a subnet. Defaulton (net felé) nyilván nem küldhet privát címet, szóval elveszik.

Ezért homályos, hogy most mit is akarsz elérni/mondani. -

baumi67

csendes tag

Sziasztok!

Tapasztalat érdekelne:

Van 2 ősöreg RB750-esem.

Ritkán veszem elő őket ha egyszerre több szgépet akarok a netre kötni, gyári alap konfiggal.

Eddig szépen működtek, most viszont mindkettő behalt.

A jelenség: pár percig (1-5) működik ahogy kell, aztán kifagy.

Általában az egyik (nem használt) port ledje kigyullad, és akkor már nem lehet hozzá kapcsolódni.

Tápegység csere, gyári reset, firmware újratöltés/csere mind megvolt, de a hiba maradt, és mindkettő ezt csinálja!

Ötlet, tapasztalat?

Köszönöm:

Baumi -

aujjobba

addikt

válasz

Reggie0

#25264

üzenetére

Reggie0

#25264

üzenetére

Bocsanat a tortenet fele lemaradt.

Szoval bekonfigoltam az L009-et nullarol, eljutottam addig a pontig, hogy a NAT lett volna hatra, de elobb kiprobalgattam par ping-et es ugy latszott minden mukodik, a netet is elerem.

Ebbol fakadt az ertetlenseg, nem vagtam hogyan mukodhet NAT beallitas nelkul.

Itt jottem ra, hogy a Wifi is csatlakozva maradt a gepen, a jelenlegi Deco-s halozatomra, amiatt ment a net.Aztan - es ez maradt itt ki - lekapcsoltam a Wifi-t, es onnantol kvazi semmi nem mukodott, csak a winbox kapcsolat az L009-cel.

Az L009 a sajat terminaljabol elerte a netet, a HGW-t, domain feloldas mindent ment, de a laptoprol ami kabelen volt radugva mar a HGW-t se tudtam pingelni.

Na itt jottem ra, hogy a bridge IP-t rosszul konfiguraltam, a .0 vegzodes a /24 subnetben foglalt, ezt atirtam .1/24-re es onnantol minden mukodik. -

aujjobba

addikt

Eddig mindenhol azt lattam, az MTCNA Udemy kurzuson is, hogy egy NAT tuzfal szabalyt kell felvegyek ha azt akarom, hogy a kliensek ki tudjanak menni netre.

Nullarol kezdtem konfigolni, nem vettem fel NAT-ot, es megis kimegy a router-re kotott gepem a netre, bongeszni is tudok.

Hogyan?/interface bridge

add name=LAN-bridge

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/ip pool

add name=LAN-dhcp-pool ranges=192.168.10.1-192.168.10.32

/ip dhcp-server

add address-pool=LAN-dhcp-pool interface=LAN-bridge lease-time=12h name=\

LAN-dhcp

/port

set 0 name=serial0

/interface bridge port

add bridge=LAN-bridge interface=ether2

add bridge=LAN-bridge interface=ether3

add bridge=LAN-bridge interface=ether4

add bridge=LAN-bridge interface=ether5

add bridge=LAN-bridge interface=ether6

add bridge=LAN-bridge interface=ether7

add bridge=LAN-bridge interface=ether8

/ip address

add address=192.168.10.0/24 comment=bridge-IP interface=LAN-bridge network=\

192.168.10.0

/ip dhcp-client

add interface=ether1

/ip dhcp-server network

add address=192.168.10.0/24 gateway=192.168.10.0

/system clock

set time-zone-name=Europe/Budapest

/system routerboard settings

set enter-setup-on=delete-key -

E.Kaufmann

veterán

Új Béta. Az első sora már tetszik

What's new in 7.21beta2 (2025-Oct-06 16:06):

- arm64 - allow enabling receive packet steering on /system/resource/irq/rps menu in order to overcome unbalanced CPU load; -

Sziasztok,

Wireguard működik NAT-olt hálózat esetén is? Telekom mobil net-es megoldás van egy telephelyen, viszont a mobilnet ugye NAT-olt címet kap. Állítólag a Telekom nem fogja átállítani a címet publikusra (amit furcsálok is, mivel ugyan ez volt Csehországban is, hogy eleinte egy mobilnetről ment az internet elérés, ott a Tkom ezt meg tudta oldani, át tudta állítani publikusra, de ez most lényegtelen).

-

Edorn

senior tag

-

-

ekkold

Topikgazda

Két megoldás van:

- Vagy NAT-olnia kell a mikrotiknek a VPN címtartományára is

- Vagy routing szabályt kell felvenni rá a mikrotikben, és esetleg a windows-ban is.

A második megoldás erőforrásigénye kisebb, de mindkét oldalon igényelhet beállítást.IP alapon mennie kell, név alapján csak akkor ha DNS bejegyzéseket is létrehozol pl. a windows host fájlban.

-

Edorn

senior tag

Sikerült beállítanom és csatlakoznom is pptp vpn-hez.

A mikrotik router egy router módban lévő modem mögött. Tehát portforward megy.

PPTP Secrets beállításnál: LocalAddress: 192.168.88.1 (ez a Mikrotik routererem ip-je), RemoteAddress: 192.168.11.11 (random, nem használt ip, sehol máshol semmilyen módon nem szerepel ez, csak simán beírtam ide, sehol nem állítottam be vele kapcsolatban semmit... lehet ez lesz a baj)Tesztként win2008-ról csatlakozom rá egy másik hálózatból.

Sikeresen megkapja az ip címet. (192.168.11.11) (cmd:ipconfig alapján)

Windows intézőbe gépelve: \\192.168.11.11 eredményeként rögtön ki is listázza a saját megosztásait.VISZONT!

A mikrotik router hálózatában található gépeket nem látom, ip és név alapján sem érem el:

pl.:

\\192.168.88.123

\\EgyMikorikHalozatosPcNeveHogyan tudnám összehozni, hogy elérjem a 192.168.88.x-en ülő gépeket?

A pptp-hez össz-vissz ennyit állítottam a routeren, egyáltalán semmi mást nem:

- PPP->Interface->PPTP server enable (Authetntication-ból mindet kipiáltam)

- PPP->Secrets->New->Enable, Név, Jelszó, Service:pptp, Profile:azencrytes, LocalAddress: 192.168.88.1 (ez a Mikrotik routererem ip-je), RemoteAddress: 192.168.11.11 -

aujjobba

addikt

válasz

lionhearted

#25244

üzenetére

lionhearted

#25244

üzenetére

Tehat az L009 vlan tablaban kell minden vlan-nal untagged-re konfigolni az eth1-et?

Azert hogy ne menjen ki a hgw fele semmilyen tag? -

válasz

aujjobba

#25241

üzenetére

aujjobba

#25241

üzenetére

Valahogy így, de az L009-en a 99-ről az eth1 felé le kell egy untagged is. Ha nincs PPPoE akkor egyszerűbb 2 ethernettel összekötni, mivel mindkettő forgalmadról le kell venned a taget. És akkor az eth3 ugyanúgy, ahogy a hapon.

@dombila: Szerintem csak olyan helyen adnak, ahol megfelelő a jel a saját eszközükkel.

-

dombila

őstag

Lakásfelújítás miatt 3-4 hónapra máshová költözünk, ahol jelenleg nincs vezetékes internet. Mivel csak pár hónapról lesz szó nem szerződnék vezetékes internetre, hanem Yettel Otthonnet-re gondoltam. Ezt utána máshol is tudnám használni.

Van valakinek tapasztalata Yettel Otthonnet-el? Érdemes saját Mikrotik eszközt venni hozzá, vagy jó amit adnak (talán ZTE)?

Előre is köszönöm a tanácsokat. -

aujjobba

addikt

válasz

lionhearted

#25238

üzenetére

lionhearted

#25238

üzenetére

Valahogy igy lenne, vagy kihagyok/rosszul gondolom valamit?

vlan 10 lenne az alap vlan, a 99 meg az IPTV.

-

-

Ablakos

addikt

Eddig nem nagyon érdekelt, de mégis jó lenne tudnom (legalább foltokban), hogy a használt RB1100AHx4 blokkdiagrammja mit is jelent. Mi az a bypass eth csoport, miért vannak szétszedve csoportokra az eth portok?

-

-

aujjobba

addikt

válasz

lionhearted

#25236

üzenetére

lionhearted

#25236

üzenetére

Koszi.

Ez nem a droidos csoda, hanem a régebbi típusú Technicolor (?) box. -

válasz

aujjobba

#25233

üzenetére

aujjobba

#25233

üzenetére

Kétféle megoldás van, mindkettőn túl vagyok:

1. Külön VLAN neki, és akkor egy L2-ben lesz a HGW-vel. Persze menedzselt eszköz kell az utolsó pontig. Hap ax2 is jó erre. Előnye a gyors konfiguráció, szeparált hálózat. Hátránya, hogy nem használható ki az azonos hálózat adta lehetőség. Persze csak ha az új androidos eszközről van szó.

2. IGMP proxy, melyhez a leírás a blogomon fent van. Mai napig működik. Nyilván a másik hiányosságait pótolja. -

aujjobba

addikt

-

aujjobba

addikt

válasz

user12

#25220

üzenetére

user12

#25220

üzenetére

Switch helyett egy hAP ax2-vel működne a dolog?

Igy egyben meglenne a wi-fi AP a TV alatt, es menedzselheto is, es az ATV is madzagon lógna.Ebben a felállásban a hAP es a cAP(-ek) wifije kezelhető együtt, mesh-ben?

Egyebkent telekom IPTV-t ti be tudtok működore konfigolni ilyen HGW (nem passthrough) -> router -> settopbox megoldással?

Nezegetem egy ideje de mindenhol csak a “miert nem mukodik” kérdéseket találom rendes megoldás nélkül.

Illetve csak ugy, hogy dugjam a boxot közvetlen a HGW-be, de ahhoz nekem nem jo a kabelezes.

-

aujjobba

addikt

válasz

Tamarel

#25225

üzenetére

Tamarel

#25225

üzenetére

Csináltam most egy mérést, nálam az ATV4k madzagon hozott átlag 550mbps (iperf3 a NAS-rol), de wi-fi is megvolt átlag 450mbps.

ONT egyik portjaban a NAS, másikra egy Deco M5, onnan passzív switch, abból ágazik el a settopbox es az ATV fele.

(lehet tegnap rosszul mondtam, sok a madzag a TV alatt) -

hoffman_

nagyúr

válasz

Tamarel

#25225

üzenetére

Tamarel

#25225

üzenetére

ha már Apple TV, pár hete vettem Chromecast helyett. fixen kábelen megy a hAP ax2be. tvOS18-on többször volt stream (hbo, flix, apple) leállás, bufferelés, pixelesedés. illetve ha AppleTV streamből kiléptél másikba, az AppleTV homescreen befagyott a sorozat borítóval. restart nem oldja meg, csak soft reset. frissítettem tvOS26-ra, kevesebb buffer, de még van és ugyanúgy fagy.

ilyen volt nálad valaha? refurb készülék volt, azon aggódom, hogy nem véletlenül...

-

aujjobba

addikt

válasz

Tamarel

#25225

üzenetére

Tamarel

#25225

üzenetére

Az nem túl acélos, ráadásul két helyiségben is van ilyen eszköz, ezek szerint erdemes lenne maradniuk kábelen.

Akkor viszont be kellene húzzak plusz kábelt a nappaliba, külön a settopbox-nak es az ATV-nek.Igy meg mar nem lesz eleg az L009 nyolc portja, hacsak egyelőre nem kotom be a kis szobák fali csatlakozoit, azokat úgysem használjuk egyelőre semmire.

-

Tamarel

senior tag

-

hoffman_

nagyúr

na ebbe beleszaladtam, ez kimerítő volt, köszönöm a tapasztalatokat. átgondolom ezt. alapvetően más helyzetből futunk neki, nálam a 4G mindenhol túlcsordul, Bp közepén, de még az 5G is masszív. így a Chateu nem lenne szűk keresztmetszet.

viszont költeni nem akarok, ha nem muszáj. van itthon vagy hat telefon, ebből csak hármat használunk, ingyen modem van bőven. ha muszáj lenne, az egyik privát üzleti gépet is bedobnám töltőre, altatás nélkül, szórná az is. csak nem akartam megkínozni. a Ubi azért teszett, mert pici, USB-C-t is eszik, így ha utaznék vagy nyaralnánk, akkor el tudna ketyegni powerbankról. cserébe elég friss, olvastam róla hideget-meleget...

Huawei-t néztem én is, nem akartam, ismerem kívül-belül, baromi jók a cuccaink, de Mikrotiknál maradtam volna. ezzel együtt is: nincs nagy repertoár itthon, hAP ax2 csak, megy egy Ubi switch.

játékra nem kellene LTE cucc persze, jön a 2gbps telekom optika, tényleg csak átmeneti időre, meg utazás miatt gondolkodtam benne. ezzel mondjuk a Chateu-t is kilövöm, az csak azért merült fel, ha érdemes az átmeneti két hét miatt átállni rá teljesen. valószínűleg nem az.

-

DeniL

tag

válasz

hoffman_

#25222

üzenetére

hoffman_

#25222

üzenetére

Helló,

ezt az utat 2 éve nagyon körbejártam, és a saját tanulópénzemen fizettem meg.

1,5 évig kényszerültem LTE internetszolgáltatásra, mire végre el tudtam költözni és eladtam mindent.Tőlem a torony 3,5km-re volt, fás erdőn keresztül volt rálátásom, de más objektum nem szólt bele (domb, hegy, völgy, épület stb), Telecom szolgáltatás és 3 csatorna volt elérhető a tornyomon, lehetetlen csatornákkal, amiket értelmes eszköz sem tud összefogni.....(örökké 2 csatorna volt CA-ba fogva).

Szépen végig vásároltam mindent, nyilván Én már tudtam akkor is hogy nem 2-3 hónapig lesz ez a helyzet, így muszáj is voltam.

Íme a lista:

- Régi családban maradt androidos mobil (cat 1x modemmel), de mivel gyenge volt a térerő, ezért csodát nem tett, de kibírtam vele simán 1 hónapot - dupla natolás a hátránya, de ment.

Sebesség: 20-30mbit/s le, 10-15 fel.

Hátrány: dupla nat, folyamatos hálózati töltőn a mobil és a sebesség nem túlságosan kielégítő.

Költség: 0 ft , kölcsön telefon, de hozzá kell tenni hogy egy RB5009-em volt akkor aki fogadta a telefont USB-n.- Huawei B535-232 - ismert, olcsó CAT6-os LTE router, nem voltam az ISP oldalon Mikrotik mániás, ezért nyilván minden mindegy, 20k-ért vettem annak idején használtan.

Gondoltam megfogtam vele az isten lábát, mikor rájöttem hogy végig pakoltam az emelet minden létező sarkába, ablak mellé, vagy bárhová, ahol picit jobb jelet tudtam vételezni.

Lehet moddolni a firmware-t, már belebonyolódtam abba is, feleslegesen.

Sebesség: 25-40mbit/s éjjel, mikor senki se lógott a hálózaton, alig volt jobb mint a mobil, dupla nat legalább nem volt.

Előny: Ezzel már el tudtam látni a homeoffice melómat

Hátrány: de nyilván az online játékokat felejtsd el.

Én balga azt hittem, hogy biztos olcsó az eszköz, majd kell jobb, drágább és minden szép lesz.Mentem tovább. Két út maradt. Vagy veszek egy kültéri antennát, bekábelezek a routerig (mert a huawei-en volt antenanna csati) vagy veszek egy kültéri eszközt (Mikrotik gyárt ilyet, így maradtam a márkánál).

És persze jobban olvasgat az ember kezdi megérteni hogyan is működik az LTE, a tornyok, a sávok, mit enged a szolgáltató vagy épp mit nem....és a terepviszonyok mennyire meg tudnak szivatni (eső, hó, szél-vihar stb), sosem lesz konstans az a sebesség ilyen megoldással.Mivel nincs jó rálátás a toronyra, ebből már gondolom kitaláltad hogy vidéki vagyok, így a városba szánt "beltéri routereket el kellett felejtenem - mint a Chateau termékpalettája".

Mivel a külső antenna nem olcsó, hozzá a vezetéken a nyereség jelentős részét el is veszítem úgy döntöttem hogy veszek egy újabb eszközt.....MikroTik SXTR&FG621-EA:

Egyik legjobb vételem volt, akkori forint árfolyamon 36 ezer szállítással, látszik elkezdtem drágább eszközökbe invesztálni....

Persze erre csak utólag jöttem rá, hogy ez volt az a pont, ahol meg kellett volna állni.

Sebessség: nappal 50-60mbit/s , csúcsidőn kívül 70-85mbit/s

Előny: már akár tudtam online játszani is, el tudtam látni a normális feladataim a net segítségével, hirtelen a dupla, tripla sebesség öröm és boldogságot adott a Huaweihez képest, aztán persze csak nem álltam meg itt, baxta a csőröm az a torony a 3 csatornával, hogy ez a nyamvadt SXT csak 100mbit/s-es RJ45-el bír és az életbe nem fogok kihozni belőle több száz mbites sebességet a CAT6 modemje miatt.....

Hátrány: nem bírtam magammal.....Mentem tovább, azt már láttam a kültéri eszköz jó irány, nagyon kezes volt számomra a Mikrotik ebben is, így gondoltam egy merészet:

- MikroTik LHGGM&EG18-EA vagy MikroTik ATLGM&EG18-EA

Hetekig ment a vacakolás mi legyen, melyik éri meg jobban és végül jól döntöttem és az "ufó alakú" mellett tettem le a voksom.

Remek eszköz, de máris a 36 ezres beruházást egy 120 ezres műsor követte.

Egyik szemem azt mondogatta hogy barátom bizony megszívod ha nem tudja összefogni azt a 3 csatornát, a másik szememmel meg nyugtattam magam hogy ha marad a 2 csatorna ez a bitang nyereségű cucc jobban fog teljesíteni.Sebesség: csúcsidőben: 100-120mbit/s, kívül: 180mbit/s

Előny: dobott a sebességen, stabilabb lett, ha az időjárási viszontagságok befolyásolta is, akkor se estem le olyan sebességre, ami már élhetetlen

Hátrány: sebesség vs ár / érték arány. Baromira nem érte meg, nem adott annyi pluszt az SXT-hez képest hogy muszáj voltam meggondolatlanul 3x többet kiadni érte úgy hogy 72x elolvastam a neten az ATL CAT18 csatorna összefogási listáját és már vétel előtt tudtam nem fog tudni összefogni 3 csatornát ez sem.....de persze többet tudott mint az SXT, nyilván, visszafelé azért nem fejlődtem.Összesítő:

Számomra is bebizonyosodott hogy a mohóság, sebesség hajhászat legyőzte a pénztárcám, feleslegesen.

Vagy elfogadja az ember hogy még LTE vonalon nem lesz olyan sose mint kábelen és nem akarod kicsavarni több százezerért belőle naívan a dolgokat, vagy kifizeted Te is a tanulópénzt.Nálam is elég lett volna az SXT, tökéletes volt, de hajtottam a sebességet, az az eszköz az Én viszonyaimhoz, az 1 szem 3,5 km-re lévő tornyomhoz volt tökéletes választás, az ATL bár segített, de nem annyit és kegyetlen pénz kidobás volt.

Ja és mikor felszámoltam ezeket, természetesen mindent áron alul mert túlságosnan szűk a réteg aki ilyeneket keres.....Neked mit ajánlok?

Ha van jó lefedettséged, de elsőnek kipróbálni a mobil mindig ad jó támpontot.1.Csak 2 hétig kell kibírnod, oldd meg ingyen, saját mobillal,, biztos ki tudnak segíteni ilyennel a rokonságban. Nem tudom még milyen mikrotik routereid vannak, ha csak az AX2, akkor szívás, azon pont nincs USB, de ha már költeni kell, vennék egy 10-esért hardveraprón valami olcsób 750Gr3-at és menjen bele a telefon USB-n.

2. Yettel, ingyen 5G router 1 hónapig díjmentesen lemondhatod, ez túlmutat a 2 hetes tervezett időintervallumodon. Ez akkor opció ha a településeden és utca házszámodon elérhető a szolgáltatás. (Nálam sajna nem volt, akkor még.)

3. olcsó egyéb márkájú CAT6 LTE modem, az általam említett huawei-t is árulják 10-15k-ért....

4. Ha tényleg költeni akarsz, akkor az SXT-t ajánlom.

5. Ha város közepén vagy, akkor az általad preferált Chateau LTE ax jó megoldás lehet, de ellenőrizd a cellmapper.net oldalon mit látsz körülötted.

-

hoffman_

nagyúr

sziasztok,

kíváncsi vagyok a véleményekre. költözünk és 1-2 hétig net nélkül leszek az új lakásban. van egy korlátlan LTE sim kártyám. az A) tervem, hogy veszek egy Ubiquiti UMR Ultra-t (megoszlanak róla a vélemények) 100Mbit LTE, egy WAN port, kb ennyi. ezzel etetném a hAP ax2-t. görgetve tovább viszont ott van a Chateau LTE ax, amire akár át is állhatnék a hAP ax2-ről.

az UMR 33k lenne, a Chateau 53k most nekem. melyik lehet a stabilabb megoldás?

ui.: hAP ax2 VLAN-os konfigját átvinnem a Chateau-ra úgy sejtem macerás lesz amatőrként.

-

aujjobba

addikt

válasz

user12

#25217

üzenetére

user12

#25217

üzenetére

Egy szál UTP megy oda ahol a settopbox es az appletv van, sajnos.

Jelenleg ONT -> passzív switch -> innen háromfelé agazva STB / ATV / deco m5 AP mukodik a dolog.

(A deco m5 meg fog szűnni)Ezek szerint ha közbeiktatom az L009-et akkor kellene menedzselheto switch is utána, ugye?

-

aujjobba

addikt

ONT -> L009 -> passzív switch

majd a switch-bol ketté ágazva a settopbox es egy mediabox (apple tv)

Ez a felállás mennyire működőképes?

Nem nagyon latom ezt at, a telekom STB-nek ha jol olvastam külön vlan kell, de az appletv-nek meg másik vlan-on kellene lennie.Bocs az amatőr kérdések miatt.

-

user12

őstag

Igen igazad van.

Közben megtaláltam: https://noctua.at/en/nf-a4x20-pwm ezt rendeltem a HP switch-be -

Reggie0

félisten

A jelenlegi UI dizjant melyik routerOS verzioban vezettek be?

-

Edorn

senior tag

válasz

ekkold

#25210

üzenetére

ekkold

#25210

üzenetére

Publikus az ip-m.

Jelenleg még bridge-s modem mögül próbálkozom, tehát a portforward még nem okozhat gondot.

Wireguard-ot még sosem próbáltam. Most routerben rányomtam a

cloud->bth vpn-re, ami szépen legenerált egy gombnyomásra mindent a wireguard-hoz.

Wireguard.com/install-ról töltöttem le klienst a win2008-ra. Elvileg sikeresen csatlakoztam is a mikrotik-hez. Legalábbis ezt mutatta a wireguard kliens. Viszont innentől nem láttam hogyan tudnám elérni a mikrotik hálózatának gépeit... Ráadásul mintha a win2008 le is szakadt volna a netről, csak belső hálón keresztül tudtam elérni egy másik helyi gépről (amire távolról cstalakoztam).

-

ekkold

Topikgazda

Megnézted, publikus IP-d van?

Ha küldesz privátban elérést akkor megpróbálhatom , hogy tudok-e csatlakozni rá, hogy kiderüljön szerver oldalon, vagy kliens oldalon van-e a probléma.PPTP-hez elvileg GRE protokollt is továbbítani kell, nem csak a 1723-at, ha a szerver egy router mögött van. L2TP+IPsec esetén pedig nem csak a 1701 kell, hanem az ipsec protok is (talán 500 és 4500 udp), ráadásul szeret ütközni, ha más is használ ipsec protokollt.

Az ipsec NAT mögötti használatához meg némelyik windows esetében registry-ben is kellett matatni emlékeim szerint.Az L2TP, ipsec nélkül csak mikrotik-mikrotik között megy, a windowsok csak ipsec-el együtt hajlandóak használni.

Wireguard esetleg?

-

Edorn

senior tag

válasz

ekkold

#25198

üzenetére

ekkold

#25198

üzenetére

Próbálkoztam most több leírás alapján (pl.: https://www.youtube.com/watch?v=UKUelYvBUgQ) L2TP -vel is, de így sem működik... A bridge-s routerre próbálok csatlakozni első körben egy win2008 serverrel (tudom, régi, de most csak ez van, amivel tudom tesztelni másik hálózatból), illetve telefonról is (mobilnettel), hátha a win2008 elavultsága miatt nem akar működni. De nem hozza létre a kapcsolatot, felhasználó hitelesítésig el sem jut.

-

Ejelhar

senior tag

válasz

mazso1988

#25196

üzenetére

mazso1988

#25196

üzenetére

Szia,

az enyémbe ez mocorog:

##############Script Settings##################

:local NOIPUser "NOIPfelhasználónév"

:local NOIPPass "jelszó"

:local WANInter "WAN_Interfész_neve"

:local NOIPDomain "NOIP-átírandó domain"

###############################################

# Get the current IP on the interface

:local currentIP [/ip address get [find interface="$WANInter" disabled=no] address]

# Strip the net mask off the IP address

:for i from=( [:len $currentIP] - 1) to=0 do={

:if ( [:pick $currentIP $i] = "/") do={

:set currentIP [:pick $currentIP 0 $i]

}

}

:if ([:resolve $NOIPDomain server 1.1.1.1] != $currentIP) do={

/tool fetch mode=http user=$NOIPUser password=$NOIPPass url="http://dynupdate.no-ip.com/nic/update\3Fhostname=$NOIPDomain&myip=$currentIP" keep-result=no

:log info "NO-IP Update: $NOIPDomain - $currentIP"

} -

ekkold

Topikgazda

A wireguard UDP-vel működik, majdnem szabadon választható hogy melyik porton menjen, portforward sem gond. Megy két mikrotik között is, de van windows kliens is, az is használható.

Én mindkét megoldást használom, tehát van barátom hálózata felé stie-to-site wg, és használom időnként máshonnan is, PC-s, windows klienssel.A mikrotikes megoldás annyiban ügyesebb, hogy a PC-k számára "átlátszó a kapcsolat" azaz a PC-n gyakorlatilag semmi nem kell hozzá, egyszerűen csak elérhetők a másik hálózatban levő IP címek, és az ott levő eszközök.

-

user12

őstag

válasz

MasterDeeJay

#25202

üzenetére

MasterDeeJay

#25202

üzenetére

Nincs mit. Örülök, hogy megoldódott

-

válasz

MasterDeeJay

#25199

üzenetére

MasterDeeJay

#25199

üzenetére

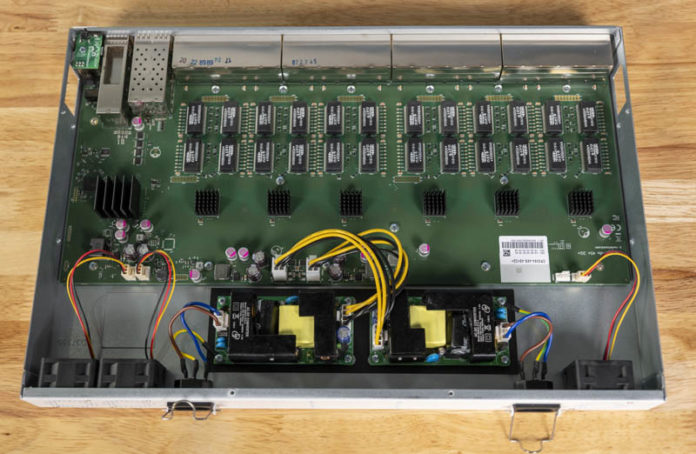

Na most végignéztem a rackeket, beleállítottam mindegyikbe egy drótot amíg le nem állt a darálás. Linsys LGS528P poe switch darál egyik ventije már régóta állt a másik kezdett el zúgni szóval off topik, nem mikrotik volt a hibás. Most megnézem meddig bírja venti nélkül azán szerintem cserés lesz, 2015 óta megy, most jött el az ideje.

user12

Köszi! Szerencsére nem a mikrotik volt a bűnös. Nehéz a zajban megkeresni a másik zajt.

Viszont ezt elmentem hogy ha kell cserélni akkor tudjam milyen kell! -

user12

őstag

válasz

MasterDeeJay

#25199

üzenetére

MasterDeeJay

#25199

üzenetére

A kép alapján normál 3 pines valszeg 8 cm-es ventillátor van benne.

Ez : https://noctua.at/en/products/fan/nf-a8-flx pl jó lehet. De ha a 4 pines verzióját veszed/kapod, ahhoz is van 4 > 3 pin átalakító.

Új hozzászólás Aktív témák

- Iqos cigaretta

- A Chieftec klasszikus dizájnú, kompakt házát táppal együtt árulják

- Revolut

- Azonnali alaplapos kérdések órája

- Mozilla Firefox

- Clair Obscur: Expedition 33 - Túl az 5 millión

- Telekom mobilszolgáltatások

- NVIDIA GeForce RTX 5080 / 5090 (GB203 / 202)

- Ingatlanos topic!

- Kedvezőbb áron újráz a Vivo Pad3

- További aktív témák...

- HP 14 Elitebook 640 G9 FHD IPS i5-1235U 4.4Ghz 10mag 16GB 256GB Intel Iris XE Win11 Pro Garancia

- Új Lenovo E14 Thinkpad WUXGA IPS Ryzen7 7730U 16GB 512GB SSD Radeon RX Vega8 Win11 Pro Garancia

- HP Z240 Komplett asztali pc, garanciával, 1050ti 4GB Videóval!

- i3 8100 és i5-9400 processzorok

- 6 és 7. generációs i3 és i5 procik

- BESZÁMÍTÁS! Apple MacBook Pro 16 M4 Pro 48GB RAM 4TB SSD macbook garanciával hibátlan működéssel

- Gamer PC-Számíógép! Csere-Beszámítás! I7 13700F / RTX 4070Ti Super 16GB OC / 32GB DDR5 / 1TB SSD

- DELL Precision 5540 Workstation i7-9850H Nvidia Quadro T1000 32GB 1000GB 15.6 új akksi 1év garancia

- Új és újszerű 17-18 Gamer, irodai, üzleti készülékek nagyon kedvező alkalmi áron Garanciával!

- Telefon felvásárlás!! Xiaomi Redmi Note 10, Xiaomi Redmi Note 10s, Xiaomi Redmi Note 10 Pro

Állásajánlatok

Cég: Promenade Publishing House Kft.

Város: Budapest

Cég: Laptopműhely Bt.

Város: Budapest

(de vannak jobb konstrukciók is)

(de vannak jobb konstrukciók is)

) vettél TV-t az ingyenes adókat biztos fogja tudni, tényleg csak antenna híja.

) vettél TV-t az ingyenes adókat biztos fogja tudni, tényleg csak antenna híja.

![;]](http://cdn.rios.hu/dl/s/v1.gif) Azt szűrni kell a 3,14csába

Azt szűrni kell a 3,14csába