- bitpork: Meglátjuk mit hoz a jövő

- crok: Android ADB, TWRP, ROM, GApps, MicroG, Shizuku, APK és egyéb segédeszközök

- f(x)=exp(x): A laposföld elmebaj: Vissza a jövőbe!

- ldave: New Game Blitz - 2026

- Elektromos rásegítésű kerékpárok

- GoodSpeed: MacBook egy kis gikszerrel.

- sziku69: Fűzzük össze a szavakat :)

- Parci: Milyen mosógépet vegyek?

- D1Rect: Nagy "hülyétkapokazapróktól" topik

- Sub-ZeRo: Euro Truck Simulator 2 & American Truck Simulator 1 (esetleg 2 majd, ha lesz) :)

-

Fórumok

LOGOUT - lépj ki, lépj be!

LOGOUT reakciók Monologoszféra FototrendGAMEPOD - játék fórumok

PC játékok Konzol játékok MobiljátékokPROHARDVER! - hardver fórumok

Notebookok TV & Audió Digitális fényképezés Alaplapok, chipsetek, memóriák Processzorok, tuning Hűtés, házak, tápok, modding Videokártyák Monitorok Adattárolás Multimédia, életmód, 3D nyomtatás Tabletek, E-bookok Nyomtatók, szkennerek PC, mini PC, barebone, szerver Beviteli eszközök Egyéb hardverek PROHARDVER! BlogokMobilarena - mobil fórumok

Okostelefonok Mobiltelefonok Okosórák Autó+mobil Üzlet és Szolgáltatások Mobilalkalmazások Tartozékok, egyebek Mobilarena blogokIT café - infotech fórumok

Infotech Hálózat, szolgáltatók OS, alkalmazások SzoftverfejlesztésFÁRADT GŐZ - közösségi tér szinte bármiről

Tudomány, oktatás Sport, életmód, utazás, egészség Kultúra, művészet, média Gazdaság, jog Technika, hobbi, otthon Társadalom, közélet Egyéb Lokál PROHARDVER! interaktív

Új hozzászólás Aktív témák

-

stopperos

senior tag

stopperos

senior tag

Szia,

1) Menni fog a pvr szerver felé.

2) Igen. Igen.

3) Igen. Ott gondolkodtam, hogy kell-e vagy nem. Ki kell próbálni. Igen.

4) Igen. Igen. Igen.Nem értek az asus lelki világához. Tippre openwrt fut alatta, azon pedig be lehet állítani. Ha nem menne, akkor keress egy olcsó openwrt-s routert. Vagy ha nagyon kell, akkor adok egyet játszani.

Bocsánat, hogy eddig nem válaszoltam, csak elkapott egy keményebb influenza. Nem volt elég jó a tűzfal...

-

stopperos

senior tag

stopperos

senior tag

Szerintem figyelmen kívül lehet hagyni pár dolgot a #81-es hozzászólásomból. Újraolvasva a hozzászólásaid, jobban ki tudtam bogozni, hogy mit szeretnél.

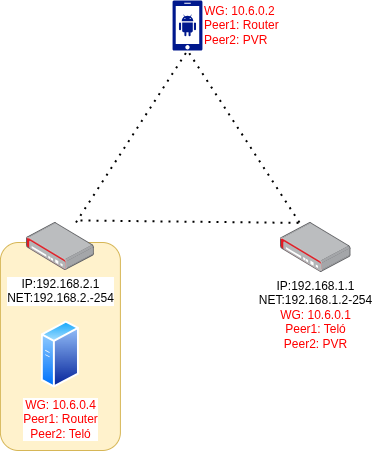

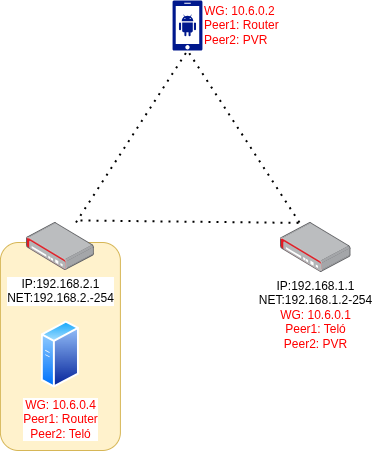

Valami ilyen struktúrát szeretnél. ha jól értem:

A Telefonodon:

[Interface] PrivateKey = Address = 10.6.0.2/24

DNS = 10.6.0.1[Peer] PublicKey =

Endpoint = asus router:51820

AllowedIPs = 0.0.0.0/0 #<< implementáció függő, hogy átengedi e a másik peer-t

PersistentKeepalive = 60

[Peer] PublicKey =

Endpoint = router/pvr:9999

AllowedIPs = 10.6.0.4/32

PersistentKeepalive = 60PVR Szerveren:

[Interface] PrivateKey = Address = 10.6.0.4/24

ListenPort = 9999[Peer] PublicKey =

Endpoint = asus router:51820

AllowedIPs = 10.6.0.1/32, 192.168.1.0/24, #? 10.6.0.0/24

PersistentKeepalive = 60[Peer]

PublicKey =

AllowedIPs = 10.6.0.2/32

PersistentKeepalive = 60ASUS Router:

[Interface] PrivateKey = Address = 10.6.0.1/24

# ListenPort = 51820[Peer] PublicKey = AllowedIPs = 10.6.0.2/32

PersistentKeepalive = 60

[Peer]

PublicKey =

Endpoint = router/pvr:9999

AllowedIPs = 10.6.0.4/32

PersistentKeepalive = 60A teszteléshez tettem be persistent keepalive-okat. Ha a handshake timer mozog, akkor jó úton jársz. Az AllowedIPs méretekkel gondban voltam, a #81-es hsz-ben is emiatt feszengtem, de talán ez elég lesz.

-

stopperos

senior tag

stopperos

senior tag

Nem vagyok internet közelbe pár napot, erre milyen aktivitás történik...

#80-as hozzászólásoddal felkeltetted az érdeklődésem.

* Eddig ezt úgy oldottam meg, hogy a telefon 0.0.0.0/0-val becsatlakozott, és az első router szétdobta a forgalmat a megfelelő irányokba (proxmox itt, levelezés másik tunnel végponton...).

* Most első körben nem is tudom, hogy meg lehet-e csinálni windows/android klienssel amit szeretnél ilyen formában. A probléma az eszközön felvett tunnel IP, mert az csak az egyik hálózatban van benne. (Ezt csak hétvégén tudom tesztelni neked). Ha meg lehet, akkor az AllowedIPs a telefonodhoz tartozó Peer részben az telefon wg interfészének IP címe. (És akkor látod is, hogy miért vakarom a fejem...)

* Ami működik, ha új hálózatot csinálsz a meglévő mellé. A PVRSzerver gépen pedig mindkettő aktív lesz. Kb így: Telefon: 10.10.10.1/28, Peer1 (PVRSzerver) 10.10.10.2/28, Peer2 (Router) 10.10.10.3/28.... Ha a telefon csatlakozik, akkor tud mindkettő irányba az AllowedIPs szerint kommunikálni. Talán nem kell az a bonyolult amit írtál, mert routing-nál a legszűkebb lesz a legerősebb szabály. Egyik lehet 0.0.0.0/0 a másik pedig 10.10.10.2/32. Visszafelé pedig az IP cím. -

stopperos

senior tag

stopperos

senior tag

Szia,

Ha azonos címtartományban van, akkor nem fog működni. Érdemes lenne a subnet méretét csökkenteni mondjuk /26-ra (ekkor az első helyen 1-63ig mehet a címzés, a második helyen 192.168.0.64/26-tal 65-127). Gondod lesz a route szabályokkal, ha mindkét oldalon /24 van, és nem fogod látni a túloldalt.

Synology-nál nem tudom, de mikrotiknél is ez a probléma. Neked kell kézzel szerkesztened a generált konfigurációt.

Route szabályok máshogy jönnek létre... -

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

Ha már van ping, akkor félig már a jó úton vagy.

A WAN port-on most van internet? (tehát ha az openwrt eszközről pingeled a 8.8.8.8-at akkor van válasz rá?) Vagy csak a LAN van bedugva DHCP nélkül?

Mert ha a WAN port a kijárat, akkor a 3. szamályhoz a lan mellé még a wan-t is add hozzá. Ha nem az a kijárat, akkor még gondolkodnom kell. -

stopperos

senior tag

stopperos

senior tag

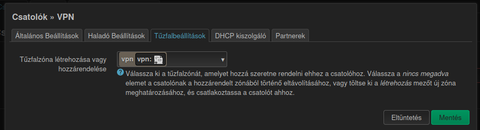

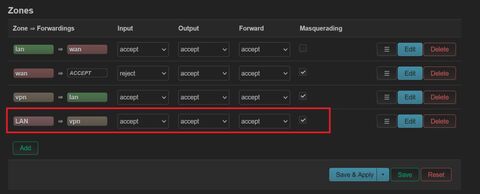

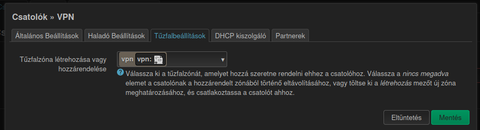

A wireguard interfész beállításainál átváltasz a tűzfal beállításaira és létrehozol egy vpn tűzfalzónát, amibe az interfész forgalma fog tartozni.

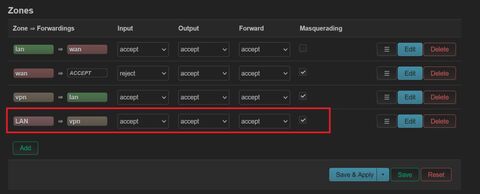

Majd a tűzfal szabályoknál a maszkolást kell megcsinálni az alábbiak szerint, hogy a forgalmad a wireguard hálózatból úgy tűnjön, mintha az openwrt eszközről indulna. A 3. szabályt kell létrehoznod (nem a bekeretezettet).

Ha ez megvan, akkor a LAN hálózaton lévő eszközöket is tudod pingelni majd. A WAN oldalhoz pedig módosítsd az első szabályt. -

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

Válaszolva a #18831-re, akkor a legegyszerűbb, ha felteszed a luci-app-wireguard és a luci-proto-wireguard csomagokat (lehet az elsőnek függősége a második, és azt is magával rántja). Innen pedig létrehozod az új interfészt, és azt már be tudod állítani a logout írás alapján.

Más: Ha lesz egy kis időm, akkor elkészítem mikrotikre is az írást.

-

stopperos

senior tag

stopperos

senior tag

Az A (192.168.100.1) eszközön kell egy route szabály, ami a 192.168.101.0/24-et a 192.168.100.222-re irányítja. Most szerintem kimegy az internet felé, ezért nem látod.

A raspberry-n (ez neked akkor a szerver) pedig kell az allowed listába a 192.168.101.0/24. Raspberry esetén ez hozzáadja a route listához, ott már nem kell. -

stopperos

senior tag

stopperos

senior tag

A problémád ott van, hogy nincsenek meg a route szabályok a B hálózat felé.

B irányból a wireguard létrehozza a route szabályt linuxon, ami megy a raspberry pi-re. Ott van a NAT szabály, tehát minden ami 'B'-ből jön úgy fog látszódni, mintha a raspberry-ről jönne. A raspberry pedig tudni fogja, hogy amit az A oldalon kap választ, azt hová kell visszaküldenie (NAT tábla).

Az A oldal felől viszont senki nem tudja, hogy van egy másik hálózatod. Az 'A' router-en létre kellene hozni egy route szabályt, ami a raspberry-re mutat ha a B hálózatra megy a forgalom. A raspberry-n elég ha felveszed az AllowedIPs közé a másik hálózatot, és akkor már hozzá fogja adni a route szabályt is.

Ez már kb 95%, és csak az marad ki, hogy kell e a B oldalon is egy tűzfal szabály vagy nem. Illetve hogy a raspberry továbbítja e a forgalmat.

-

stopperos

senior tag

stopperos

senior tag

Nem értem rá a témával foglalkozni a munkahelyi dolgaim miatt. Most viszont én is megszenvedtem egy site-to-site vpn-nel. A tűzfal résszel minden rendben volt, de valamiért nem mentek át a csomagok a wireguard alagútján.

Kiindulás ez volt:

Nálam mikrotik hAP ac2 (RouterOS 7.5):* wan: 192.168.0.2/27* lan: 10.40.7.1/27* wg: 172.16.222.150/24AllowedIps = 172.16.222.0/24Máshol archer C20i (openwrt-22.03):

* wan: 192.168.1.150/24* lan: 10.3.40.1/27* wg: 172.16.222.120/24AllowedIps = 172.16.222.0/24Felhőben virtualbox (Ubuntu 22.04.1):

* wg: 172.16.222.1/24

# A klienseknek megfelelően az AllowedIps.AllowedIps = 172.16.222.150/32AllowedIps = 172.16.222.120/32Amit meg akartam oldani, hogy a 10.40.7.0/27 hálózatból el tudjam érni a 192.168.1.0/24 és 10.3.40.0/27 hálózatban lévő gépeket. A 172.16.222.0/24 hálózaton ment a ping minden irányba. A mikrotik-en felvettem az AllowedIps közé az a másik hálózat IP tartományát és ugyanezt visszafele is az archer-en. Valamint a route-okat az egyik hálózatból a másik wg interfész címére.

* mikrotik:AllowedIps = 172.16.222.0/24,192.168.1.0/24,10.3.40.0/27

* archer: AllowedIps = 172.16.222.0/24,10.40.7.0/27

A route szabályokat nem írom ki.Ekkor még nem ment a ping. A traceroute pedig azt írta, hogy az első hop (172.16.222.1) még sikeres, viszont utána timeout.

...

Itt kellett visszaemlékezni az általam leírt sorokra: "...és csak olyan csomag fog a hálózati csatolón megjelenni az alagút túloldalán, amelynél a forrás IP és a titkosítási kulcs is megfelelő. Ezt hívják kriptokulcs alapú forgalom irányításnak."Tehát hiányzott még egy-egy módosítás a virtualbox gépen:

AllowedIps = 172.16.222.150/32,10.40.7.0/27AllowedIps = 172.16.222.120/32,10.3.40.0/27,192.168.1.0/24Ezek után működött a ping a 10.40.7.0/27 hálózatból a 192.168.1.0/24 és 10.3.40.0/27 hálózatba. Valamint az archer-ről a 10.40.7.0/27-ba is ment a ping.

Összegezve:

Meg kell azt nézni, hogy a wireguard alagútba bejutó csomagok átjutnak-e és az AllowedIps hiány miatt nem dobódnak-e el. A traceroute segíteni fog. -

stopperos

senior tag

stopperos

senior tag

-

stopperos

senior tag

stopperos

senior tag

Szia Windows 7 esetében nekem csak a 32bites rendszeren voltak ilyen problémáim. Windows 10 (64bit) nem tapasztalom. A megoldás nekem az lett, hogy a Windows 7 elé tettem egy OpenWRT-s eszközt, és a VPN címtartományára állítottam tűzfal szabályt, hogy Wireguard-on keresztül menjen.

A másik problémádnál: a DNS által feloldott IP cím milyen gyorsan frissül? Nálam csak addig állnak meg a dolgok, amíg a névfeloldás új beállításai szét nem terjednek. Ha ez sok idő nálad, akkor érdemes tailscale-re váltanod, hogy ne függj a változó IP címektől.

-

stopperos

senior tag

stopperos

senior tag

Köszönöm a korrekciót, én nem foglalkozom telefon root-tal, és emiatt nem is mélyedtem el ebben a témában. De ez megér egy frissítést.

#6 sztanozs: Én azt a gyümölcsös világot csak külső szemlélőként figyelem meg. Nem tudom, hogy milyen állapotok vannak és miért kell fizetni.

![;]](//cdn.rios.hu/dl/s/v1.gif)

#10 agent_k: Nem ígérek semmit, de tervben van pár nemmindennapi alkalmazás. Ha elég téma összegyűlik (pl ilyen a dns forgalom is) akkor írok egy folytatást. De ez nem 1 éven belül lesz.

-

stopperos

senior tag

stopperos

senior tag

Szia,

A hálózatok összekapcsolása résszel még csak kísérletezek, mert eddig még ilyen kérés nem futott be, hogy meg kellett volna oldanom. Így nem fogok tudni rá válaszolni teljesen. Viszont van pár gondolatom:

1) A 0.0.0.0/0 azt jelenti, hogy egy route jön létre minden forgalomra, ami az openwrt eszközre érkezik és a wireguard interfész felé küldi. Én azt próbálnám meg első körben, hogy csak a wireguard hálózatot veszem fel ide. "AllowedIps" Ez segítené a tesztelést.

1.1) Majd egy az openwrt routerre csatlakoztatott eszközről megpróbálnám pingelni a mikrotik szerver wg ip címét. Ha sikerül akkor az openwrt-n rendben van a routing, ha nem akkor a tűzfalnál kell a forwarding-ot (továbbítást) és masquerade (álcázás) szabályokat létrehozni a zónák között.

1.2) A leírásban az álcázós részt megtaláltam, de a továbbítást nem. Menj rá a lan=>wan sorban a szerkesztésre és az alján a forwarding engedélyezett hálózatoknál a wan mellé vedd fel a vpn hálózatod.

2) Ha 0.0.0.0/0 -van akkor tudod-e pingelni a mikrotik wg IP címét akár kliensről akár az openwrt-ről. Valamint a WAN port IP címét és a google 8.8.8.8-asát kellene megnézni ugyanígy. -

stopperos

senior tag

stopperos

senior tag

Szia, köszönöm. Az openwrt témából is körvonalazódik egy cikk, csak előtte meg kellene futtatni még a helyi nagyobb openwrt-sekkel, hogy szakmailag rendben van-e. Bár ez off téma ide, de ha régi tp-link-re való openwrt kellene valamivel, akkor tudok neked fordítani a sajátom alapján. De erről mindenképpen lesz írás, mert az elmúlt egy hónapban pár hétvégém ráment a témára.

#3 xabolcs Egy space benne maradt, javítottam a cikkben. De helyesen.

#4 DarkByte Az android kliens nekem is fenn van, userspace-ben fut. Nem mintha ez gond lenne. Igen, régen volt. De még mindig Szegeden vagyok, csak már nem egyetemi körökben.

Új hozzászólás Aktív témák

-

Fórumok

LOGOUT - lépj ki, lépj be!

LOGOUT reakciók Monologoszféra FototrendGAMEPOD - játék fórumok

PC játékok Konzol játékok MobiljátékokPROHARDVER! - hardver fórumok

Notebookok TV & Audió Digitális fényképezés Alaplapok, chipsetek, memóriák Processzorok, tuning Hűtés, házak, tápok, modding Videokártyák Monitorok Adattárolás Multimédia, életmód, 3D nyomtatás Tabletek, E-bookok Nyomtatók, szkennerek PC, mini PC, barebone, szerver Beviteli eszközök Egyéb hardverek PROHARDVER! BlogokMobilarena - mobil fórumok

Okostelefonok Mobiltelefonok Okosórák Autó+mobil Üzlet és Szolgáltatások Mobilalkalmazások Tartozékok, egyebek Mobilarena blogokIT café - infotech fórumok

Infotech Hálózat, szolgáltatók OS, alkalmazások SzoftverfejlesztésFÁRADT GŐZ - közösségi tér szinte bármiről

Tudomány, oktatás Sport, életmód, utazás, egészség Kultúra, művészet, média Gazdaság, jog Technika, hobbi, otthon Társadalom, közélet Egyéb Lokál PROHARDVER! interaktív

- 1TB és 2TB 7.2k 3.5" SAS HDD-k, több darab, HDSentinel 100/100

- Asus Zenbook 14X OLED AMD Ryzen 9 5900HX 16 GB LPDDR4X 4266 MHz RAM 1 TB SSD

- Magyar ! DELL LATITUDE 7420 2-in-1 14"iPS TOUCH / i7-1165G7, 16GB/512GB NVMe / irisXE TB4 +SZLA GAR

- Samsung Galaxy S24+ Plus 12/256GB Újszerű,Kártyafüggetlen,Dobozos,Tartozékaival. 1 Év Garanciával!

- ÚJ AKKU! ThinkPad X13 YOGA - 13.3" iPS érintős, i5-10310, 16 / 256SSD, WiFi6, TB3, uj.olv +SZLA GARi

- Kihagyhatatlan áron DELL XPS 13 9310 /i5-1135G7/8 GB Ram/512 GB SSD/FHD+ IPS

- Apple iPhone 15 Pro 128GB,Újszerű,Dobozaval,12 hónap garanciával

- ÁRGARANCIA! Épített KomPhone Ultra 9 285K 32/64GB RAM RTX 5080 16GB GAMER PC termékbeszámítással

- AKCIÓ! 4TB Seagate Skyhawk ST4000 SATA HDD meghajtó garanciával hibátlan működéssel

- Bomba ár! Fujitsu Lifebook E754 - i5-4G I 8GB I 128SSD I HDMI I 15,6" HD I Cam I W10 I Garancia!

Állásajánlatok

Cég: Laptopműhely Bt.

Város: Budapest

![;]](http://cdn.rios.hu/dl/s/v1.gif)