Bevezető

Sokan azt gondolták, hogy az ARM majd megoldja az x86-os (ebbe most beleértem az x64-et is) CPU architektúra problémáit. Az alap ISA jó régi, ezt toldozgatják-foltozgatják Intel és AMD oldalról, ami önmagában csak szaporítja a gondokat, plusz ugye a kompatibilitás jegyében alig-alig dobnak ki belőle valamit, így az ARM rajongók szerint az ARM olcsóbb, takarékosabb, hatékonyabb architektúra. Kiderült, hogy mire megjelent az első PC-be szánt ARM CPU, az előnyei odalettek: a fogyasztása alig kevesebb, mint az x86-é és nem is olcsóbb, sőt.

Hirdetés

Malware helyzet

Meghagyom mindenkinek a jogot, hogy saját véleményt formáljon az ARM-re PC-ről, nem is akarom a saját véleményemet megismételni, a fórumról egyértelműen kiolvasható.

Ami viszont érdekes kérdés: mi a helyzet a malware-ekkel? Jelentenek-e veszélyt az x86-ra készült rosszindulatú programok ARM-en? Járjuk körbe a kérdést!

Néha fel-felbukkannak az Internet különböző fórumain olyan felhasználók, akik - nagyon rossz szokással élve - Google-ön megkeresnek egy nekik kellő programot, majd kétségbeesett erőfeszítésekkel próbálják az ARM-re készült programot futtatni az x86-os Linuxon. Mondanom sem kell, nyilván nem fog menni, hiszen ez két teljesen különböző ISA, az egyetlen hasonlóság köztük, hogy mindkettő valamilyen utasítás architektúra számítógépekre.

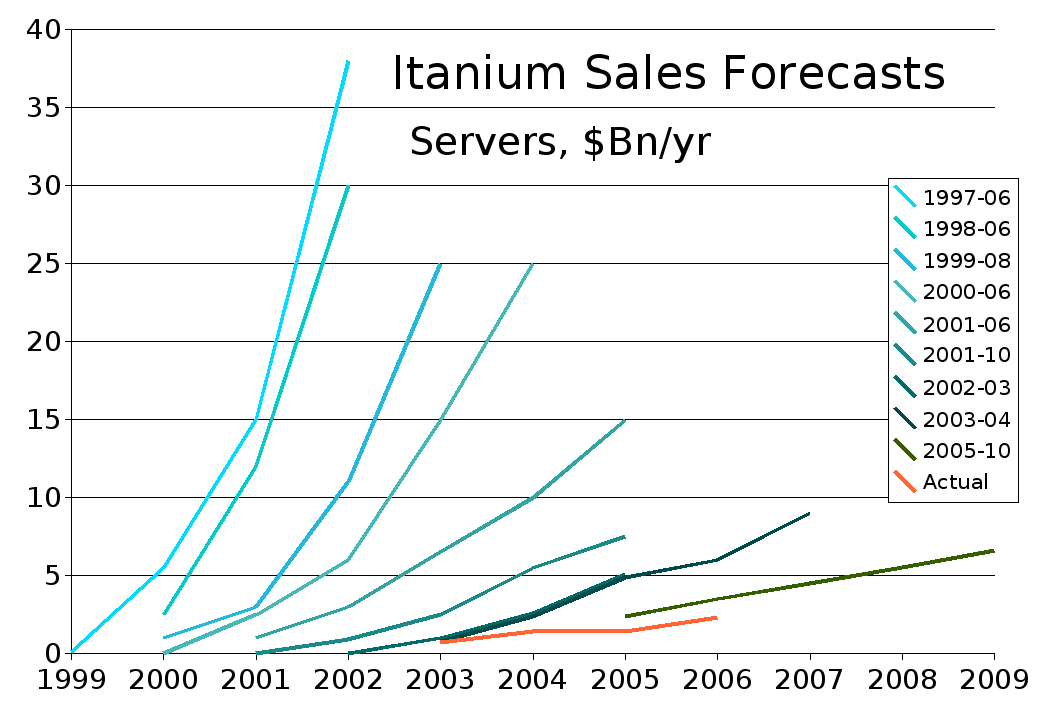

A Microsoft egyszer már próbálkozott ARM-es Windows-szal - nagyobb buktát még nem láttam az IT-világban. Nyilván a bukás oka egyértelmű: ha nincs szoftver, a platform bukni fog, lásd Intel Itanium. A szoftvercégek nem látták be, miért lenne nekik hasznos az x86-ra készült kódjaikat ARM-re portolni, az ellenben tisztán látható, hogy két kódbázist fenntartani, managelni jelentős többletköltség, nem is csinálták.

Azonban van az a helyzet, amikor a hülyeség szorgalommal párosul. Nem egészen világos, a Microsoft miért akar ARM-es PC-t és miért akarja kihúzni a szőnyeget az Intel és az AMD alól, de hogy a korábbi fiaskó ne ismétlődjön meg, az ARM-es Windows-ban van x86 kompatibilitási réteg (igen furi nézni egy Explorert, ahol egymás alatt szerepel a Program Files, a Program Files (arm) és a Program Files (x86). Így - elméletben - van egy csomó alkalmazás, ami azonnal használható a platformon, de a hardverközeli szoftverek (pl. driverek) nem.

Pontosan ugyanez igaz a malware-ekre is. Igen nagy eséllyel futni fognak az x86-os malware-ek is, amelyek a hardvertől távolabbi rétegekben tevékenykednek, míg a hardverközeliek nem. Az kérdéses, hogy a különböző middleware-ekre támaszkodó alkalmazások és malware-ek hogyan fognak futni, malware-ből láttam olyat, aminek kellett volna Visual C Runtime, tehát hibaüzenetekkel indult, de azért a rendszert elég jól összekuszálta.

Következtetés

Ha valaki csak azért szeretne Windows for ARM-et, hogy megszabaduljon a malware-ektől, azoknak rossz hír, hogy ez az esetek nagy részében nem fog megtörténni, a fenyegetés pont ugyanolyan élő lesz, mint x86-on. Valószínűleg nem egyforma a mérték, de ez nem vigasztalja azt, aki ráfut egy ilyen fertőzésre. Marad tehát továbbra is az, hogy frissítünk mindent, használjuk a józan eszünket (ha van) és kétszer is meggondoljuk, mire kattintunk, minek adunk engedélyeket.