Sokan használunk Nexus telefont többek között azért, mert a rendszer mindig a legfrissebb.

Különösen igaz ez, mióta a Google bevezette a havi biztonsági frissítéseket.

Ezek a frissítések első körben azonban csak factory image-ként érhetőek el. Over the Air (OTA) alapon sokszor heteket kell várni rájuk (szerencse kérdése, kinek előbb, kinek később érkezik - vagy felrakja fastbootból, ugye.)

És most kissé mélyebb vizekre hajózunk. Feltételezem, hogy olvasom minimálisan tisztában van azzal, hogy mit jelent a rootolás és a custom recovery fogalma és készüléke bír ezekkel a tulajdonságokkal.

Fastboot. Nos...

Fastboot és factory image segítségével megoldható, hogy a rendszert frissítsük, anélkül, hogy ez a telefon újratelepítését (közkeletű kifejezéssel "újbóli belakását") tenné szükségessé. Erről több leírást is találunk netszerte.

Ehhez azonban számítógépre van szükségünk. DE NINCS!

Kizárólag egy rootolt telefon és Chainfire nagyszerű programja a Flashfire kell hozzá. Meg természetesen a legfrissebb factory image.

Az eljárás a következő:

1. Letöltjük a készüléknek megfelelő factory image-t.

2. Telepítjük a Flashfire-t (root jogokat engedélyezzük!)

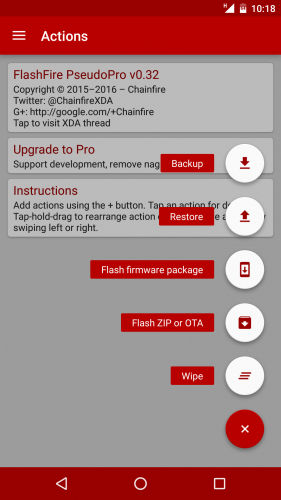

3. A Flashfire-t elindítva válasszuk a Flash firmware package opciót (a piros + -re bökés után):

4. Tallózuk be a factory imaget:

5. Tegyünk pipát a Boot, System, Vendor, Cache (és esetünkben, tekintve, hogy a Radio is változott a Radio) elé. USERDATA PARTICIÓT NEM SZABAD KIJELÖLNI, különben lakhatjuk be újra az eszközt!!! Recovery-t sem javaslom flashelni, hiszen így megmarad a korábbi custom recovery a készüléken.

Elofordul(hat), hogy Vendor partcio nincs a factory image-ben. Ez esetben azt sem kell felrakni, hiszen nincs. ;-)

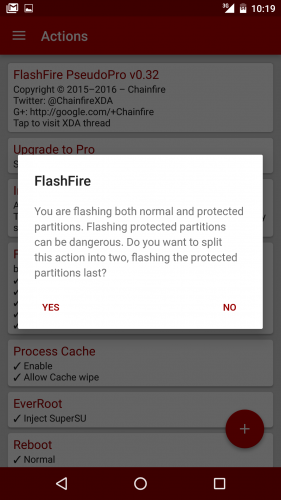

6. Továbblépést követően a program rákérdez, hogy kívánjuk-e a védett partíciót (a Radio az) külön flashelni. (Javasolt a Yes (igen) választása.)

7. Már csak egy dolgunk van. Elindítani a flashelési folyamatot:

A telefon néhányszor újraindul(hat), közben a képernyőn követhető a folyamat aktuális állása.

A végén a boot.img módosítása és a készülék újbóli rootolása is automatikusan lezajlik (Chainfire-féle systemless root). A készülék nem fogja magát az első boot során ismét titkosítani.

Szerk.: Felmerült a kérdés, így leírom a választ ide. Amennyiben a készüléken a titkosítás nem volt kikapcsolva, akkor az természetesen nem fog titkosítás nélkülivé válni a folyamat végén, hiszen ahhoz előbb formázni kéne az userdata partíciót.

A végeredmény egy rootolt (titkosítás nélküli) stock rendszer, gyári kernellel.

Ha korábban custom kernelt (és esetleg xposed modulokat is) használtuk a készüléken ezeket újra kell telepíteni, a megszokott módon!

Kedves egészségünkre.

A folyamatot Nexus 5x készüléken teszteltem, hibátlanul működtek a leírták! Azonban mindenki a saját felelősségére tegye vagy ne tegye ezt meg!

Ezzel tettem fel a májusi frissítést.

Ezzel tettem fel a májusi frissítést.