Friss kutatás alapján az MSCHAPv2 átlagosan 12 óra alatt törhető.

Forrás: arstechnica.com

Technikai részletek:

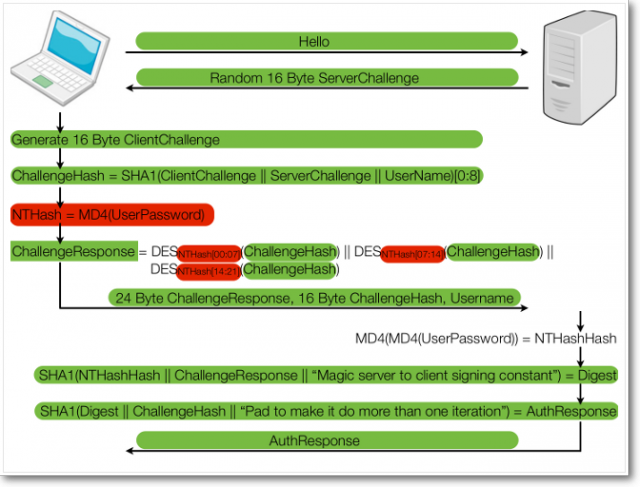

A probléma gyökere a handshake-ben használt MD4-DES algoritmusok alkalmazásából adódik.

Az MD4 kimenete 16 bájtos, viszont a DES algoritmus 3x8 bájt kulcsot vár. Az MD4 kimenet felosztása miatt az utolsó kulcsra csak két bájt jut:

Key1: 0x00:0x07

Key2: 0x07:0x14

Key3: 0x14:0x21 (0x14:0x15)

Ez alapján az MD4 utolsó két karaktere könnyen megszerezhető, a maradék pedig már az MD4 128 bites kulcstere helyett a DES 56 bites kulcsterében törhető.

Az eredmény:

Ez a probléma viszont nem egyedül a Microsoftot érinti, jelentős számú termék érintett a problémában - gyakorlatilag bármi, ami azonosításra a cég megoldását használja: VPN megoldások, WPA2 - Infrastructure, PPP...

A törés egy fejlettebb FPGA rendszeren maximum ~23 óra alatt lefut, ami 12 órás átlagos törési időnek felel meg. Így a támadó nagyjából fél nap alatt (a handshake kommunikáció ismeretében) hozzáfér a felhasználó azonosítójához - bármilyen erős jelszó esetén is.

A megoldás egyedül az MSCHAP kidobása lehet, alternatív authentikációs protokollra való áttéréssel. Az áttérés költséges és kockázatos, de a jelenlegi helyzetben - főleg a magas bizalmasságú szolgáltatások esetén - ez az egyetlen járható út.