Gyorskeresés

Blog

[ ÚJ BEJEGYZÉS ] [ ÚJ CIKK ]

-

Android halálsoron (frissítve)

* * * UPDATE * * *

Úgy tűnik, nem csupán a Samsung érintett, hanem maga az Android tárcsázó a probléma. A tárcsázóban állítólag a Google már korábban javította a hibát, de bőséggel lehetnek még olyan gyártók/készülékek, amelyek nem frissültek.

forrás: www.theverge.com

Egy link segítségével tesztelhető, hogy az adott készülék érintett-e vagy sem. A teszt nem törli a készüléket, csak az IMEI számot írattatja ki a telefonnal. Link a fórumban.

* * *

Egy sor HTML segítségével távolról törölhető bármelyik TouchWiz-es telefon. Csupán rá kell venni az illetőt, hogy egy linkre kattintson.

forrás: gigaom.com

sztanozs

12 éve

24

sztanozs

12 éve

24

-

Rootkites laptopot Kínából

forrás: MS Technet blog

A Microsoft Digitális Bűnözés elleni csapata (Digital Crime Unit) a legutóbbi műveletében (Operation b70) egy olyan bűnözői csoportot göngyölített fel, amely beépült a notebookgyártók beszállítói láncába, és a laptopokat már a piacra kerülés előtt fertőzték meg. A használt kártevő a Nitol botnethez tartozik és az alkalmazott terjesztési módszer jelentősen hozzájárult a rootkit terjedéséhez.

A vizsgálat kezdetén - 2011 augusztusában - a DCU "ügynökei" 20 gépet vásároltak különböző kínai városokból és ezekből egy gépen (laptopon) találtak előre installált rootkitet.

A rootkit terjedési módjai a hálózati és eltávolítható eszközökön található könyvtárak fertőzése. A rootkit olyan könyvtárakat fertőz meg, melyben találhatók alkalmazás fájlok (exe, dll, ocx, stb), és tömörített fájlok (pl. zip, rar). A könyvtárakba másolt rosszindulatú fájlokat fájlrendszer szinten igyekszik a kártevő eltüntetni (a Hidden, System, Read-Only kapcsolók beállításával). sztanozs

12 éve

3

sztanozs

12 éve

3

-

Szexuális elhanyagolás

Már az elnevezés sem jó

A közlemény szerint az új Btk.-ban közel harminc olyan tényállás található, amely a fizikai, a pszichikai, a szexuális visszaélést, valamint az elhanyagolást kívánja büntetni – e tényállások sértettjei lehetnek idegen emberek és családtagok is.

Vazz - remélem a szomszéd nem fog feljelenteni szexuális elhanyagolás miatt...

sztanozs

12 éve

26

sztanozs

12 éve

26

-

A hamis Apple csavar

A Day4 jól felültette az Apple Community-t a 3D-ben megtervezett asszimmetrikus csavarjával.

sztanozs

12 éve

6

sztanozs

12 éve

6

-

A Nagy Testvér tényleg figyel

Az Egyesült államokban a nagy testvér tényleg behálózta az utcai, bolti és biztonsági kamerákat.

Az Abraxas terméke a TrapWire képes összegyűjteni a publikus kamerák által készített képeket és azok elemzésével egy államilag szponzorált anti-terrorista megfigyelőrendszert működtetni. A volt CIA ügynökök által vezetett cég 832.000 dollárt kapott, hogy Washington DC-t és Seatle-t bevonja az ellenőrzési rendszerbe, mely a publikus területekre kihelyezett - különböző cégek által üzemeltetett - kamerákból néhány másodpercenként lementi az aktuális képet és azt titkosított módon egy meg nem nevezett helyen levő adattárházba továbbítja.

Az adatok kezeléséről, a valós/fals találtai statrisztikákról, a rendszer pontos működéséről, illetve az ahhoz kapcsolódó riasztási rendről nem áll rendelkezésre további információ. sztanozs

12 éve

18

sztanozs

12 éve

18

-

-

Hiányos patch-et adott ki az Adobe

Tegnap frissült az Adobe Acrobat, számos sebezhetőséget javítva. A javítás 25 ismert sebezhetőséget zárt be, amelyet tizenkét kódváltoztatással ért el a fejlesztő cég.

A probléma viszont az, hogy a hibákat bejelentő csapat közel hatvan sebezhetőséget tárt fel, melyek közül - állításuk szerint - 31 triviálisan kihasználható. Ez alapján - a befoltozott sebezhetőségeken kívül - még mindig van jó néhány ismert kritikus hiba, amely foltozásra vár. A problémát mélyíti, hogy a cég csupán a Windows és Mac változatokra hozta ki a frissítést, a Linux verzió teljesen frissítetlen maradt.

A jelenlegi állapot a következőket mutatja:

Windows - 6 frissítetlen kritikus hiba

Mac - 10 frissítetlen kritikus hiba

Linux - minden felfedezett kritikus hiba jelen vanA csapat szerint a Linux közösséget jelentős veszély fenyegeti, hiszen a Windows és Mac frissítések alapján (binary diffing) könnyen visszavezethetők a változások a kritikus hibákat tartalmazó funkciókig / kódrészekig, könnyűvé téve Linux felhasználókat támadó exploitok készítését. Ráadásul a maradék (még frissítetlen) Windows/Mac sebezhetőségek is viszonylag egyszerűen megtalálhatók.

sztanozs

12 éve

1

sztanozs

12 éve

1

-

Android Superuser - biztonsági kockázatok

Forrás: [Full-disclosure]

Biztonsági elemzés alapján a Superuser app komolyabb biztonsági kockázatot jelent, mint gondolnánk.

Egyrészt a marketen elérhető alkalmazás láthatóan nem a github-on levő forrásból van fordítva (az elérhető verzió frissebb, mint a forrás - így jó kérdés, mi lehet az alkalmazásban).

Másrészt a github változatot sem érdemes használni, mivel az ott található változat tartalmaz olyan ismert biztonsági hibát, amely nincs javítva.

Harmadrészt a jelenlegi (nem nyílt forrású) változat - bár a github-on levő változat hibáját javították benne - továbbra is tartalmaz olyan sérülékenységet, amelyet kihasználva értesítés nélkül (felhasználói hozzájárulást kikerülve) juthat alkalmazás root jogokhoz.Mit tehetünk? Unroot - hacsak nincs folyamatosan root jogokra szükségünk.

sztanozs

12 éve

5

sztanozs

12 éve

5

-

A világ leggyorsabb számítógépe

10^80 szor gyorsabb, mint a leggyorsabb szuperszámítógép a földön - a jelenlegi (lineáris számításon alapuló) technológiával egy ilyen teljesítményű számítógép mérete nagyobb lenne, mint maga az ismert univerzum - míg ez a kvantumszámítógép mindössze 300 atomból áll.

Az egyetlen gond vele csupán az, hogy még nem programozható és az eredmények sem nyerhetők ki belőle.

![;]](/dl/s/v1.gif)

sztanozs

12 éve

6

sztanozs

12 éve

6

-

Új Flamer variáns jelent meg - itt a Gauss

Forrás (angolul): securelist.com

Köszönhetően a Kaspersky, Crysys és a CERT szakértőinek egy új trójait sikerült azonosítani.

Az új trójai böngészési előzményeket, cookie-kat, konfigurációs fájlokat, IM bejelentkezési adatokat valamint banki adatokat gyűjt és továbbít. Jelenleg ismert egyetlen terjedési módja az USB flashdrive-ok segítségével valósul meg - viszont fertőzés után (programozott elévüléssel) képes magát eltávolítani a fertőzött USB drive-ról.

Az elődjeihez hasonlóan szintén a közel-keletet megcélzó malware jelenleg még nem túl elterjedt, az alábbi országok érintettek leginkább:

Libanon - 1660 fertőzés

Izrael - 483 fertőzés

Palesztina - 261 fertőzés

Az összes regisztrált fertőzés 2500 körül van, de feltételezhetően a fertőzött gépek száma meghaladja a tízezret. sztanozs

12 éve

1

sztanozs

12 éve

1

-

SGS - Első ICS (CM9) tapasztalatok

Tegnap estére megtörtem (én, nem a telefon) és felraktam a legfrissebb CM9 Nighty-t.

Kb. 5 órán keresztül szívtam vele (főként a saját bénaságom miatt).Kezdetek:

Az eredeti állapot PAN JVT volt, erre húztam fel a CWM-es kernelt (CF), aztán Semaphore, majd ext4 konvertálás, aztán kézzel a journaling kikapcsolása (adb shell kézimunka). A végén nyomtam egy Titanium backupot az adatokra és egy full CWM backupot. Ezután felraktam a CM9 legfrisebb nighty-ját CWM-ből és egy factory reset után megpróbáltam visszarakni az adatokat a Titaniummal. Előkészületekkel (romok keresése, letöltése) együtt kb másfél óra alatt végeztem (ebből szerintem egy fél óra volt a CWM mentés és a CM8 felmásolása az SD-re).

Minden rendben ment, GAPPS telepítás, programok beszerzése, stb - egy dolgot kivéve: a telefonkönyv odex adatait nem volt hajlandó megenni a CM9.Gutaütés:

Azt hittem megüt a guta - backupom kb háromnegyed éves volt ráadásul a KIES nem működik CM9-nal.

Aztán eszembe jutott, hogy megvan a CWM backupom...

Viszont abban nem bíztam, hogy a CM9-ra (CWM 5) egyből visszamegy a régi mentés (CWM 3 - asszem), úgyhogy vissza akartam tenni egy GB romot (lehetőleg azt a PAN JVT-t ami előtte rajta volt), viszont azt már törölték a fileshare-ekről. Rádásul attól is féltem, hogy az ext4-et nem fogja szeretni az újra felrakott GB és majd meghal jól a telóm. sztanozs

12 éve

1

sztanozs

12 éve

1

-

A Microsoft odacsapott a Java-nak

A Microsoft szakértője - Matt Oh - szerint a Java legnagyobb előnye egyben a legnagyobb kockázat.

Idén több olyan Java sebezhetőség is napvilágot látott, amely a virtuális gép sandbox védelmét képes áttörni, így - mivel a JRE már az operációs rendszer biztonsági határain belül fut - az ilyen kártevőkkel szemben a rendszer gyakorlatilag védtelen.

A platformfüggetlenség a Java biztonsági kockázatainak egyik legfontosabb eleme. A rendszerben található tervezési hibák nem csak egyetlen platformot, de akár az összes java kompatibilis operációs rendszert fenyegetik.Forrás: infoworld.com

sztanozs

12 éve

3

sztanozs

12 éve

3

-

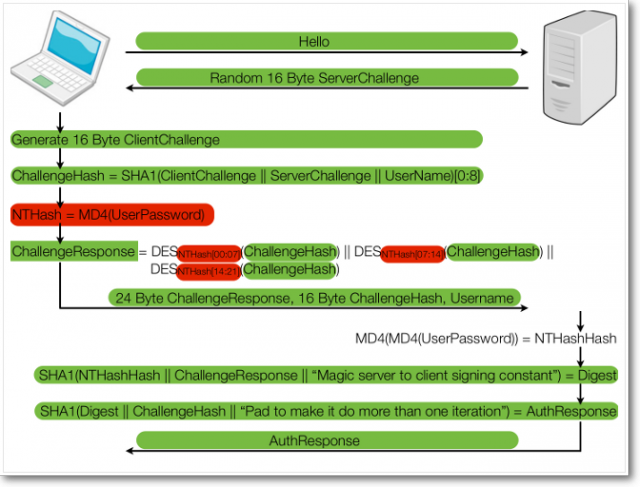

MSCHAP - megtörve

Friss kutatás alapján az MSCHAPv2 átlagosan 12 óra alatt törhető.

Forrás: arstechnica.comTechnikai részletek:

A probléma gyökere a handshake-ben használt MD4-DES algoritmusok alkalmazásából adódik.

Az MD4 kimenete 16 bájtos, viszont a DES algoritmus 3x8 bájt kulcsot vár. Az MD4 kimenet felosztása miatt az utolsó kulcsra csak két bájt jut:

Key1: 0x00:0x07

Key2: 0x07:0x14

Key3: 0x14:0x21 (0x14:0x15)

Ez alapján az MD4 utolsó két karaktere könnyen megszerezhető, a maradék pedig már az MD4 128 bites kulcstere helyett a DES 56 bites kulcsterében törhető.

Az eredmény:

Ez a probléma viszont nem egyedül a Microsoftot érinti, jelentős számú termék érintett a problémában - gyakorlatilag bármi, ami azonosításra a cég megoldását használja: VPN megoldások, WPA2 - Infrastructure, PPP...

A törés egy fejlettebb FPGA rendszeren maximum ~23 óra alatt lefut, ami 12 órás átlagos törési időnek felel meg. Így a támadó nagyjából fél nap alatt (a handshake kommunikáció ismeretében) hozzáfér a felhasználó azonosítójához - bármilyen erős jelszó esetén is. sztanozs

12 éve

4

sztanozs

12 éve

4

-

Garantált sávszélesség...

sztanozs

12 éve

18

sztanozs

12 éve

18

-

Illegálissá válhat a kesztyű?

A személyes adatok gyűjtése egyre könnyebbé válik a különböző biztonsági termékek fejlesztésével.

Néhány éve még tudományos fantasztikumként került bemutatásra az a retina-szkenner, amely több méterről képes volt folyamatosan azonosítani a járókelőket a Különvélemény című filmben.

A technológia fejlődésével azonban ezek a fejlesztések sokkal hamarabb megjelennek a környezetünkben, mint várnánk.

Az IDair friss fejlesztése már két méterről képes leolvasni az ujjlenyomatokat.

A megcélzott feladatok között egyaránt szerepel a katonai alkalmazás - a katonák azonosítása és a terroristák kiszűrése - és a civil terület, mint például az azonosított futballhuligánok felismerése.

A leolvasó egy polarizált fényforrásból , valamint két - vertikálisan és horizontálisan polarizált - kamerából áll.

A két felvétel biztosítja a pontos leolvasást nagyobb távolságról. A technológia felépítéséből adódóan könnyen alkalmazható kül- és beltéri körülmények között, akár rossz fényviszonyok mellett egy biztonsági ablak mögül is. sztanozs

12 éve

12

sztanozs

12 éve

12

-

Vírus a gépben - merevlemez nélkül

Az utóbbi időben egyre nagyobb figyelem fordul az abszolút perzisztens és nehezen felderíthető backdoorok felé.

Az idei BlackHat konferencián egy olyan backdoort mutattak be, mely a BIOSban figyel és képes kikerülni a különböző felderítési és eltávolítási kísérleteket. Az alábbiak vannak a tarsolyában:

- hálózatról letöltött paylod a tényleges boot folymat előtt

- OS függetlenség (Windows, linux), működik 32 és 64 bites OS-ek alatt (felett) is

- nem található meg a merevlemezen

- működés közben patcheli a memóriát, felhasználót ad hozzá, vagy tüntet el a rendszerből

- távoli hozzáférést biztosít (Windows XP Prof alatt DLL patcheléssel 2 felhasználós - észrevételni - távoli hozzáférést biztosít)

- képes másolni magát PCI eszközök BIOS-ába. pl. hálózati adapterbe

- ha a rendszer tartalmaz wifi adaptert, képes azt "csöndesen" üzemeltetni, megkerülve akár a vállalati tűzfalakat

- képes a billenytűzet távoli programozásával billenytűleütést generálni (pl ismert jelszót közvetlenül a billenytűzetről visz be, nem az OS hívások megpatchelésével)

- képes csökkenteni a rendszer védelmi szintjét: NX bit kikapcsolása, CPU mikrokód update-ek eltávolítása, Intel anti-smm protection eltávolítása, Windows ASLR kikapcsolása a random seed patchelésével. sztanozs

12 éve

3

sztanozs

12 éve

3

-

-

A gondos anya ránéz a gyereke jegyeire

A gondos anyuka 110 alkalommal lépet be jogtalanul az iskola rendszerébe és változtatta meg gyerekei osztályzatait

sztanozs

12 éve

6

sztanozs

12 éve

6

-

90,1% lefedettség

Ez az a reklám ami leginkább irritál mostanában. A Vodafone - szokásához híven - ismét csúsztatással került az élre.

Szép dolog ugyanis a 3G (majdnem 3D-t írtam) lefedettség, ám a reklámozott technológiának is vannak korlátai. A szélessáv nem vándorol oda magától, ahol van egy 3G-s node, oda kell vinni - ezt pedig ugye nem teszi meg a kedves szolgáltató a 90,1%-os lefedettségre. Városok, nagyközségek (maxium).

Mert mit érek én a 3G-vel vidéken? Legalább másfél-, kétszeres fogyasztást és folyamatos anyázást, hogy ezt még az EDGE is tudta.

Garantált feltöltési sebesség: 150 kbps, garantált letöltési sebesség 8 kbps - kültéren...Remélem idén is betalál hozzájuk a NMHH vagy a FVH.

sztanozs

12 éve

13

sztanozs

12 éve

13

-

2 év szavatosság

... ennyi áll a külső merevlemezem papírjában (Toshiba "akármi").

Vásárlás idópontja 2010.06.09. sztanozs

12 éve

19

sztanozs

12 éve

19

-

töretlen LELKESedéssel

Ez is eljött. Csak, hogy - olyan fészbúkosan - írjak is valamit a falamra, és ne maradjon üresen

sztanozs

12 éve

17

sztanozs

12 éve

17

sztanozs top 5 címlapos írása

sztanozs top 10 blogbejegyzése

Percről percre

-

Félmagas Galax RTX 4060 VGA

A hónap végén a felkelő nap országában debütáló, AD107 lapkára épülő modell talán az európai piacra is megérkezik.

-

Analóg Razer klaviatúrák

A Huntsman széria harmadik nemzedékét háromféle formátumban vihetjük haza.

-

Premier előzetest kapott a Sker Ritual teljes kiadása

Véget ért az early access időszak, a végső kiadás konzolokra is befutott.

-

Frissült a MediaTek középkategóriás ajánlata

Hivatalos a Dimensity 6300, ez lesz a MediaTek kínálatából kivezetésre kerülő 6100+ utódja.

-

Új, QLC-s Team Group MP44Q SSD

A vállalat fél évtizedes jótállással kísért újdonságát tárhelymérettől függően 512, 1024, valamint 2048 TBW tartósságra hitelesítették.

-

Duotts F26 teszt

1500 watt összeteljesítményű biciklit kaptunk tesztre, amely a legalitás összes határán túl van, kontrollálni nem könnyű, de néha óriási élmény is.

-

Az AI mindent elfogyaszt

Az amerikai elektromos hálózat nem bővül elég gyorsan ahhoz, hogy az AI nagy energiaigényét kiszolgálja.

-

USA dollármilliárdok, chipekre

Az Intel, a TSMC és a Samsung után a Micron következik, ők is tetemes összegű támogatást kapnak az USA-tól a chipgyártáshoz.

-

Acer Nitro V 15: amikor az jó ár-érték arány a cél

A Nitro sorozatban több, vásárlásra ajánlott notebookot is láttunk már, most az egyik legújabb modellt próbáltuk ki.

-

Előz az Intel

Az Intel lett az első cég, amely szolgálatba állította az ASML új High NA EUV litográfiás chipgyártó eszközeit, ezzel minden riválisát megelőzheti.

-

Google, leváltott sütik

A Google-nek megvan a terve, hogyan cseréli le a sütiket, de a brit adatvédelmi hatóság szerint többet kell tennie a cégnek a fogyasztók magánszférájának védelme érdekében.

-

Pénztármentes hajrá

A saját boltjaiban már nem erre a technológiára építene az Amazon, de külsős üzletekben egyre több helyen alkalmazzák a pénztármentes megoldását. Azt mondják, tévhit, hogy indiai emberek figyelik a vásárlókat a rendszer helyett.

sztanozs oldala

sztanozs oldala